- Szerző Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:48.

- Utoljára módosítva 2025-01-22 17:26.

Biztonságos útválasztás ad hoc hálózatokban

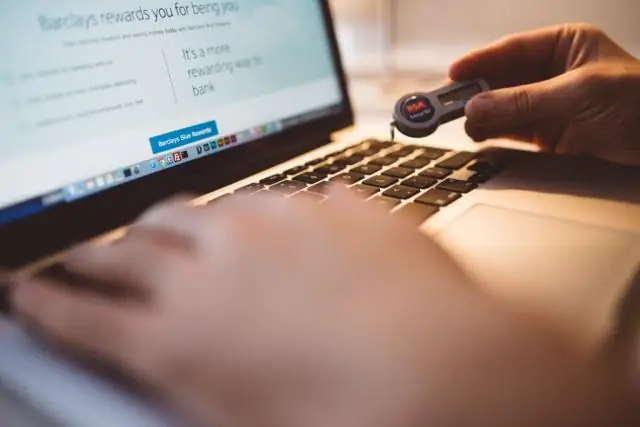

Vezeték nélküli ad hoc hálózatok is fogékony nak nek támadások visszajátszása . Ebben az esetben a hitelesítési rendszer az AODV protokoll kiterjesztésével javítható és erősebbé tehető.

Tudja azt is, mik azok a visszajátszó támadások, és hogyan kezelhetők?

A támadás újrajátszása akkor fordul elő, amikor egy kiberbűnöző lehallgat egy biztonságos hálózati kommunikációt, lehallgat azt , majd csalárd módon késlelteti vagy újraküldi azt félreirányítani az hogy mit tegyen az hacker akar.

A fentieken kívül hogyan működik a visszajátszott támadás? A replay támadás az hálózat kategóriája támadás amelyben a támadó adatátvitelt észlel és csalárd módon késlelteti vagy megismétli. Az adatátvitel késleltetése vagy ismétlődése van a feladó vagy a rosszindulatú személy hajtja végre, aki elfogja az adatokat és továbbítja azokat.

Csak hát a visszajátszott támadás a középső támadás egyik típusa?

A támadás újrajátszása , más néven lejátszás támadás , hasonlóságokat mutat a Férfi -ban,-ben- középső támadás . Ban ben támadások visszajátszása , a támadó feljegyzi a kliens és a kiszolgáló közötti forgalmat, majd újraküldi a csomagokat a kiszolgálónak a forrás IP-címének és a csomag időbélyegének kisebb módosításával.

Melyik protokoll-hitelesítési információ sebezhető a szippantásos és visszajátszási támadásokkal szemben?

PAP (jelszó Hitelesítési protokoll ) nagyon gyenge hitelesítési protokoll . A felhasználónevet és a jelszót szöveges formában küldi el. Egy támadó, aki képes rá szippantás az hitelesítés folyamat elindíthat egy egyszerű támadás újrajátszása , által újrajátszása felhasználónevet és jelszót, amelyek segítségével bejelentkezhet.

Ajánlott:

Mi az a mechanizmus, amely korlátozza az erőforrások hozzáférését, ha több szálat hajtanak végre a Redisben?

zár Ezt figyelembe véve hogyan kezeli a Redis a párhuzamosságot? Egy egyszálú program biztosan tud nyújtani párhuzamosság I/O szinten I/O (de)multiplexelési mechanizmus és eseményhurok használatával (ami Redis igen ). A párhuzamosságnak ára van:

Mi a különbség a C típusú és az F típusú csatlakozók között?

Az F típus hasonló a C-hez, kivéve, hogy gömbölyű, és két földelő kapocs van a dugó oldalán. A C típusú csatlakozó tökéletesen illeszkedik az F típusú aljzatba. Az aljzat 15 mm-re süllyesztett, így a részben behelyezett dugók nem jelentenek ütésveszélyt

Milyen két előnye van a csomagkapcsolásnak a 2. áramkörkapcsolással szemben?

A csomagkapcsolás fő előnye az áramkörkapcsolással szemben a hatékonysága. A csomagok dedikált csatorna nélkül is megtalálhatják saját útjukat a céljukhoz. Ezzel szemben az áramköri kapcsoló hálózatokban az eszközök nem használhatják a csatornát, amíg a hangkommunikációt meg nem fejezték

Milyen előnyökkel jár a tartománymodell hálózat a munkacsoporttal szemben?

A Workgroup gyorsabb és megbízhatóbb bejelentkezésekkel rendelkezik, a domain lassabb bejelentkezéssel rendelkezik, és ha a szerver leesik, akkor elakad. A domain alapú hozzáféréssel könnyebb a felhasználók kezelése, a frissítések telepítése és a biztonsági mentések kezelése (különösen mappaátirányítás használatakor)

Milyen előnyei vannak a kvalitatív kutatásnak a kvantitatív kutatással szemben?

A kvantitatív kutatásból származó adatok – például a piac mérete, a demográfiai adatok és a felhasználói preferenciák – fontos információkkal szolgálnak az üzleti döntésekhez. A kvalitatív kutatás értékes adatokkal szolgál a termék tervezése során – beleértve a felhasználói igényekre, viselkedési mintákra és használati esetekre vonatkozó adatokat