- Szerző Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:48.

- Utoljára módosítva 2025-01-22 17:26.

Nyitott biztonság a szoftver, hardver és egyéb információs rendszerelemek védelmét szolgáló megközelítés olyan módszerekkel, amelyek kialakítása és részletei nyilvánosan elérhetők. Nyitott biztonság azon az elgondoláson alapul, hogy a rendszereknek eredendőnek kell lenniük biztonságos tervezés szerint. An nyisd ki A kriptográfiai rendszer magában foglalja az algoritmikus átláthatóságot.

Ennek kapcsán melyek az információbiztonsági modellek?

Információbiztonsági modellek hitelesítésre használt módszerek Biztonság irányelvek, mivel ezek célja, hogy pontos szabályokat biztosítsanak, amelyeket a számítógép követni tud az alapvető szabályok megvalósításához Biztonság fogalmak, folyamatok és eljárások, amelyeket a Biztonság irányelv.

Ezt követően a kérdés az, hogy mi az a biztonsági architektúra és modellek? Biztonsági architektúra a Design pedig leírja a logikai hardver, az operációs rendszer és a szoftver összetevőit Biztonság összetevőket, és hogyan lehet ezeket az összetevőket megvalósítani építészmérnök , építette és értékelte a Biztonság számítógépes rendszerek.

Azt is megkérdezték, mi az a nyílt biztonsági architektúra?

Absztrakt. Vázolja a Nyissa meg a Biztonsági architektúrát (OSA). Az OSA egy építészet amely alapot biztosít a termékek kiválasztásához, tervezéséhez és integrációjához Biztonság valamint asztali személyi számítógépek, „mobil” notebook számítógépek, szerverek és nagyszámítógépek hálózatának vezérlése.

Miért fontosak az információbiztonsági modellek?

A biztonsági modell pontosan leírja fontos szempontjai Biztonság és kapcsolatuk a rendszer viselkedésével. Az elsődleges célja a biztonsági modell a kulcs sikeres megvalósításához szükséges megértési szint biztosítása Biztonság követelményeknek.

Ajánlott:

Használhat nyílt forráskódú szoftvert kereskedelmi célokra?

Teljesen. Minden nyílt forráskódú szoftver kereskedelmi célra használható; a nyílt forráskódú definíció ezt garantálja. Akár nyílt forráskódú szoftvereket is értékesíthet. Azonban vegye figyelembe, hogy a kereskedelmi nem ugyanaz, mint a védett

Mennyire biztonságos a nyílt forráskód?

A fő probléma az, hogy mivel az ingyenes és nyílt forráskódú szoftvereket (Foss) fejlesztői közösségek készítik úgy, hogy a forráskód nyilvánosan elérhető, a hozzáférés a hackerek és a rosszindulatú felhasználók számára is nyitva áll. Ennek eredményeként felmerülhet az a feltételezés, hogy a Foss kevésbé biztonságos, mint a védett alkalmazások

A Groovy nyílt forráskódú?

Nyelvi paradigmák: Objektum-orientált program

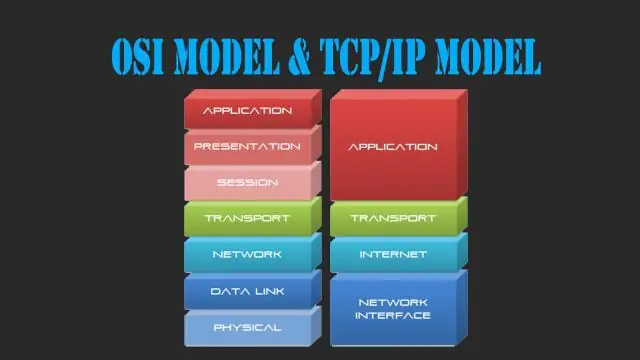

Mi a különbség az OSI modell és a TCP IP modell között?

1. Az OSI egy általános, protokollfüggetlen szabvány, amely kommunikációs átjáróként működik a hálózat és a végfelhasználó között. A TCP/IP modell szabványos protokollokon alapul, amelyek köré az Internet fejlődött. Ez egy kommunikációs protokoll, amely lehetővé teszi a gazdagépek hálózaton keresztüli csatlakoztatását

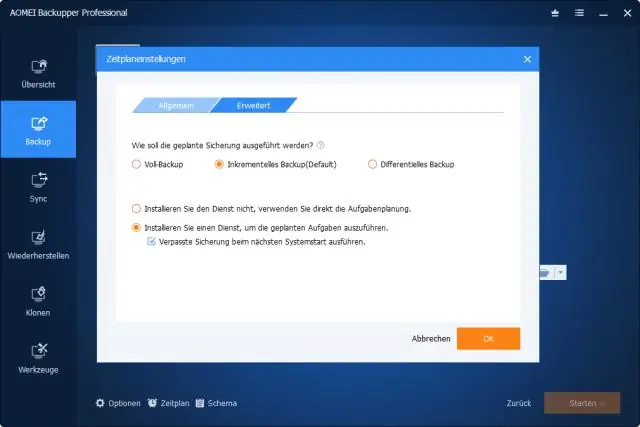

Vissza lehet állítani egy differenciális biztonsági másolatot teljes biztonsági mentés nélkül?

1 Válasz. Nem lehetséges az adatbázis differenciális biztonsági mentése, ha előzőleg nem készült biztonsági mentés. A differenciális biztonsági mentés a legutóbbi, korábbi teljes adatmentésen alapul. A differenciális biztonsági mentés csak azokat az adatokat rögzíti, amelyek a teljes biztonsági mentés óta megváltoztak