Tartalomjegyzék:

- Szerző Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:48.

- Utoljára módosítva 2025-01-22 17:26.

A biztonsági incidens olyan esemény, amely azt jelezheti, hogy egy szervezet rendszereit vagy adatait feltörték, vagy hogy a védelmükre bevezetett intézkedések kudarcot vallottak. Az informatikában esemény minden olyan dolog, aminek jelentősége van a rendszer hardver vagy szoftver szempontjából és egy incidens olyan esemény, amely megzavarja a normál működést.

Ezzel kapcsolatban mi a példa biztonsági incidensre?

A biztonsági incidens az információkhoz való jogosulatlan hozzáférés, felhasználás, nyilvánosságra hozatal, módosítás vagy megsemmisítés kísérlete vagy tényleges megsemmisítése. Példák nak,-nek Biztonság Az események a következők: Számítógépes rendszer megsértése. Rendszerekhez, szoftverekhez vagy adatokhoz való jogosulatlan hozzáférés vagy azok használata. Rendszerek, szoftverek vagy adatok jogosulatlan módosításai.

Ezenkívül mi számít biztonsági incidensnek a Hipaa alatt? Az HIPAA biztonság A szabály (45 CFR 164.304) leírja a biztonsági incidens mint „az információhoz való jogosulatlan hozzáférési, felhasználási, nyilvánosságra hozatali, módosítási vagy megsemmisítési kísérlet vagy egy információs rendszerben a rendszer működésébe való beavatkozás megkísérelt vagy sikeres”.

Itt mi a különbség a biztonsági incidens és a biztonság megsértése között?

A biztonsági incidens olyan esemény, amely a szervezet megsértéséhez vezet Biztonság irányelveket, és az érzékeny adatokat veszélyezteti. Egy adat megszeg egy típusa biztonsági incidens . Minden adat jogsértéseket vannak Biztonság események, de nem minden Biztonság az események adatok jogsértéseket.

Hogyan lehet azonosítani a biztonsági incidenst?

Hogyan lehet észlelni a biztonsági eseményeket

- Szokatlan viselkedés a privilegizált felhasználói fiókoktól.

- Jogosulatlan bennfentesek próbálnak hozzáférni szerverekhez és adatokhoz.

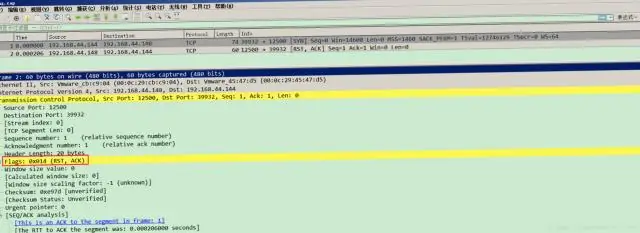

- Anomáliák a kimenő hálózati forgalomban.

- Ismeretlen helyekre vagy onnan érkező forgalom.

- Túlzott fogyasztás.

- Változások a konfigurációban.

- Rejtett fájlok.

- Váratlan változások.

Ajánlott:

Szövetségi jogsértésnek számít valakinek a postaládájához hozzáérni?

Valaki leveleinek elrablása szövetségi bűncselekmény Bár a postafiók megnyitására nincsenek konkrét szabályok, a levél elkapása a saját postafiókjától eltérő helyről szövetségi bűncselekmény. Ha postai lopás miatt vádat emelnek ellene, akár 250 000 dollárig terjedő pénzbírsággal és öt év szövetségi börtönnel kell szembenéznie

Számít az Ethernet vezetékek sorrendje?

Ha szabványos cat 5 kábelt szeretne készíteni, akkor a színkódolt vezetékeket mindkét végén ugyanabban a sorrendben kell elhelyezni. Valójában mindegy, hogy milyen sorrendben helyezi el a színeket, feltéve, hogy mindkét végén ugyanaz. Ha egy népszerű konvenciót szeretne követni, használja az „568B” sorrendet

Null-nak számít az SQL?

A NULL az SQL-ben egyszerűen azt jelenti, hogy nem létezik érték a mezőben. A NULL összehasonlítása nem végezhető el „=” vagy „!=” karakterekkel. A SELECT COUNT(*) vagy SELECT COUNT(1) használata (ez az, amit szívesebben használok) az eredményhalmazban visszaadott összes rekord összegét adja vissza, függetlenül attól, hogy NULL értékek

Mi számít erős jelszónak?

Az erős jelszó legalább hat karakterből áll (és minél több karakter, annál erősebb a jelszó), amelyek betűk, számok és szimbólumok (@, #, $, % stb.) kombinációi, ha megengedett. A jelszavak általában megkülönböztetik a kis- és nagybetűket, ezért az erős jelszó kis- és nagybetűket is tartalmaz

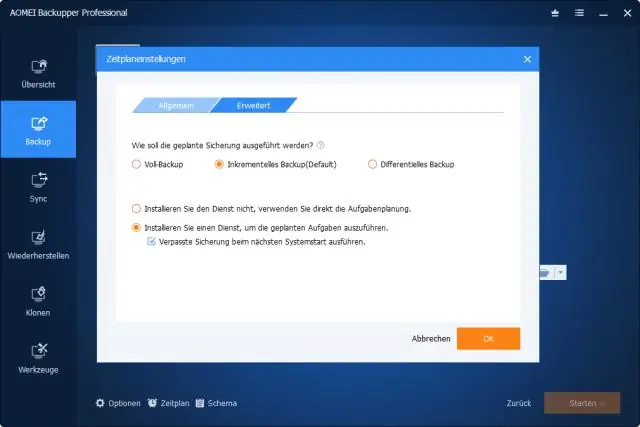

Vissza lehet állítani egy differenciális biztonsági másolatot teljes biztonsági mentés nélkül?

1 Válasz. Nem lehetséges az adatbázis differenciális biztonsági mentése, ha előzőleg nem készült biztonsági mentés. A differenciális biztonsági mentés a legutóbbi, korábbi teljes adatmentésen alapul. A differenciális biztonsági mentés csak azokat az adatokat rögzíti, amelyek a teljes biztonsági mentés óta megváltoztak