- Szerző Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:48.

- Utoljára módosítva 2025-01-22 17:26.

Kontraszt segít gyorsan és pontosan elvégezni a tesztelést egy olyan ügynök használatával, amely érzékelőkkel műszerezi az alkalmazásokat. Az érzékelők valós időben nézik az adatáramlást, és belülről elemzik az alkalmazást, hogy segítsenek kideríteni a sebezhetőségeket a következőkben: könyvtárak, keretrendszerek és egyéni kód. Konfigurációs információk.

Ennek megfelelően hogyan működik a kontrasztbiztonság?

Contrast Security önvédővé teszi a szoftvert, így képes megvédeni magát a sebezhetőségektől és támadásoktól. Kontraszt kiküszöböli a szoftveralkalmazások és adataik kockázatát. Egyesít Kontraszt zökkenőmentesen az alkalmazásveremben. Könnyen méretezhető az alkalmazásportfóliójában és az érdekelt felekben.

Az is felmerülhet, hogy mi az a biztonsági kód? Biztonság mint kód építésről szól Biztonság a DevOps eszközökbe és gyakorlatokba, így az eszközláncok és munkafolyamatok lényeges részévé válik. Biztonság mint kód a Continuous Delivery-t használja vezérlő gerincként és automatizálási motorként Biztonság és megfelelés.

Az is kérdés, hogy mi az a Contrast biztonsági eszköz?

Contrast Security egy forradalmian új termék, amely érzékelési érzékelőkkel műszereli alkalmazásait Biztonság biztonsági réseket a kódban, és megvédi alkalmazásait a támadásoktól. Keressen rá Contrast Security.

Mi az iast?

Interaktív alkalmazásbiztonsági tesztelés ( IAST ) olyan eszközök kifejezése, amelyek egyesítik a statikus alkalmazásbiztonsági tesztelés (SAST) és a dinamikus alkalmazásbiztonsági tesztelés (DAST) előnyeit. Ez egy általános kifejezés, szóval IAST Az eszközök nagyon eltérőek lehetnek a webalkalmazások biztonságának tesztelésének megközelítésében.

Ajánlott:

Mik azok az eszköz-egészségügyi szolgáltatások az Androidon?

A Device Health Services alkalmazás „személyre szabott akkumulátorbecsléseket biztosít a tényleges használat alapján” az Android 9 Pie rendszert futtató eszközökhöz. Az 1.6-os verzió most jelenik meg, és lehetővé teszi a felhasználók számára az adaptív fényerő gyors visszaállítását

Hogyan oldhatom fel a McAfee eszköz zárolását?

Jelentkezzen be a www.mcafeemobilesecurity.com webhelyre mobilszámmal vagy e-mail címmel. Ha egynél több fiókja van, válassza ki a megfelelőt. Lépjen a Lezárási oldalra. Kattintson a Feloldás gombra a parancs elküldéséhez az eszközre

Hogyan szerezhetek iOS-eszköz tokent?

Az iOS-eszköz push tokenjének beszerzéséhez a következőket kell tennie: Nyissa meg az Xcode Organizert. Csatlakoztassa az eszközt a számítógéphez, és válassza ki ezt az eszközt a bal oldalon található eszközök listájából, majd válassza a Konzol lehetőséget. Indítsa el azt az alkalmazást, amelyhez szükséges az eszköz push tokent

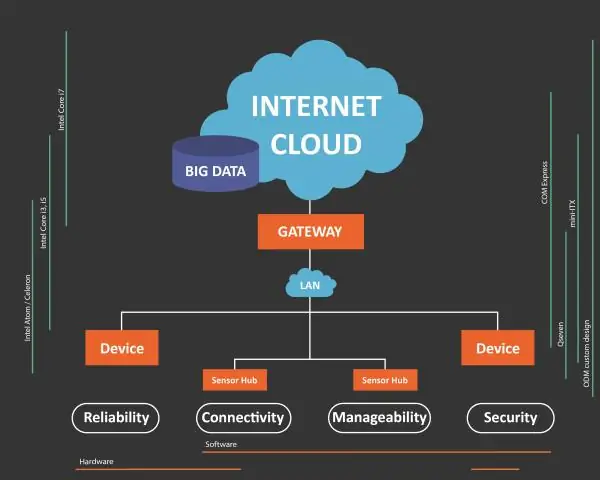

Hogyan működik egy IoT-eszköz?

Az IoT-rendszer érzékelőkből/eszközökből áll, amelyek valamilyen kapcsolaton keresztül „beszélnek” a felhővel. Amint az adatok eljutnak a felhőbe, a szoftver feldolgozza azokat, majd dönthet úgy, hogy végrehajt egy műveletet, például riasztást küld, vagy automatikusan beállítja az érzékelőket/eszközöket anélkül, hogy a felhasználónak szüksége lenne rá

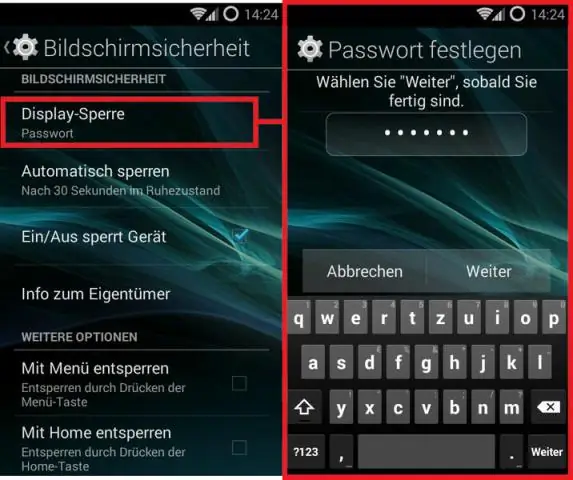

Hogyan kapcsolhatom ki az eszköz biztonságát?

Memóriaintegritás kapcsoló letiltása A Csoportházirend-kezelési szerkesztőben lépjen a Számítógép konfigurációja elemre, és kattintson a Felügyeleti sablonok elemre. Bontsa ki a fát a Windows összetevők > Windows biztonság > Eszközbiztonság elemre. Nyissa meg a Memória tiltása integritáskapcsoló beállítást, és állítsa Engedélyezve értékre. Kattintson az OK gombra