Tartalomjegyzék:

- Szerző Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:48.

- Utoljára módosítva 2025-01-22 17:26.

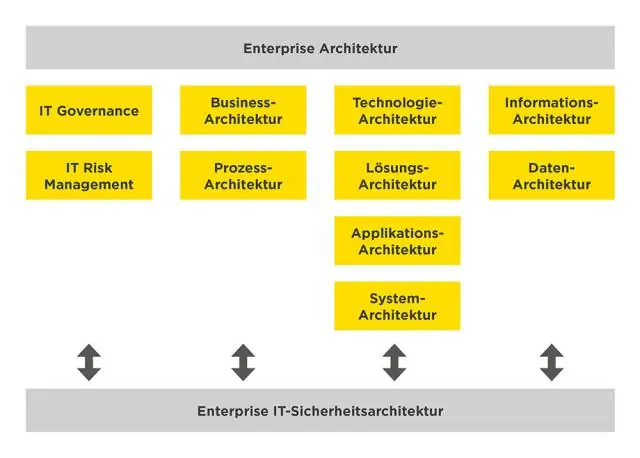

Biztonsági architektúra a Design pedig leírja a logikai hardver, az operációs rendszer és a szoftver összetevőit Biztonság összetevőket, és hogyan lehet ezeket az összetevőket megvalósítani építészmérnök , építette és értékelte a Biztonság számítógépes rendszerek.

Ennek megfelelően mi a biztonsági architektúra és tervezés?

Biztonsági építészet és tervezés . Biztonsági architektúra és tervezés nézi, hogyan információkat Biztonság ellenőrzéseket és biztosítékokat alkalmaznak az informatikai rendszerekben az ezekben a rendszerekben használt, feldolgozott és tárolt adatok titkosságának, integritásának és elérhetőségének védelme érdekében.

Továbbá, melyek a biztonsági architektúra elemei? Ezek a következők: Útmutató az incidensre adott válaszok, alapkonfiguráció, fiók létrehozása és kezelése, katasztrófa utáni helyreállítás és Biztonság monitoring. Identitáskezelés. Bevétele és kizárása, hogy ki és mi tartozik a domain alá biztonsági architektúra.

Ennek megfelelően mik a különböző biztonsági modellek?

A modell egy keretrendszer, amely megadja a szabályzat formáját, és bizonyos helyzetekben megoldja a biztonsági hozzáférési problémákat

- Rácsos modellek[szerkesztés]

- Állami gépmodellek[szerkesztés]

- Nem zavaró modellek[szerkesztés]

- Bell-LaPadula bizalmassági modell[szerkesztés]

- Biba Integrity Model[szerkesztés]

- Clark-Wilson integritási modell[szerkesztés]

- Beléptető mátrix[szerkesztés]

Mi az a biztonságpolitikai modell?

a biztonsági modell egy modell amely egy adottságot képvisel irányelv vagy halmaza irányelveket.

Ajánlott:

A modellek hány százaléka van photoshopolva?

„Színészként és/vagy modellként az a dolgunk, hogy formában legyünk. Van hozzáférésünk edzőtermekhez, edzőtermekhez és egészséges ételekhez. És ráadásul az esetek 99,9 százalékában a képek Photoshoppal vannak ellátva

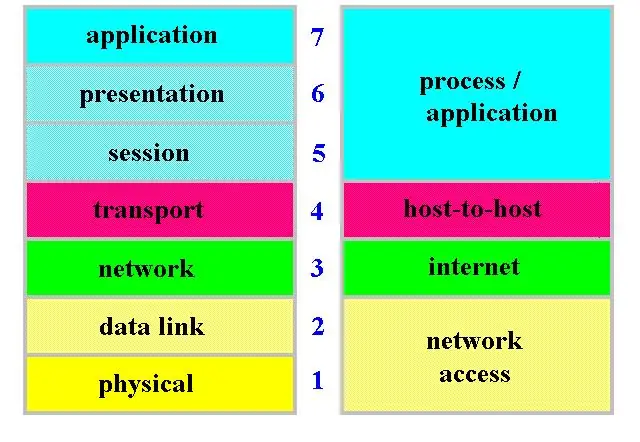

Mi a TCP IP modellek 4 rétege?

A TCP/IP modell négy rétege: 1) Alkalmazási réteg 2) Szállítási réteg 3) Internetréteg 4) Hálózati interfész. Az alkalmazási réteg kölcsönhatásba lép egy alkalmazásprogrammal, amely az OSI-modell legmagasabb szintje. Az Internet réteg a TCP/IP modell második rétege. Hálózati rétegként is ismert

Mi az a réteges biztonsági architektúra?

A réteges biztonság, más néven réteges védelem, azt a gyakorlatot írja le, hogy az erőforrások és az adatok védelme érdekében több enyhítő biztonsági ellenőrzést kombinálnak. Ha az eszközöket a legbelső kerületre helyezik, akkor a védett eszköztől egyre távolabb eső biztonsági intézkedések rétegei lesznek

Melyek a mentális modellek példái?

14 Példák a gyakorlásra (és elkerülendő) mentális modellekre Bayes-tétel. Ez a potenciálisan releváns tényezők alapján leírja annak valószínűségét, hogy valami megtörténik. Kompetenciakör. Megerősítő elfogultság. Inverziós mentális modell. Alapvető hozzárendelési hiba. Hanlon borotvája. Féltékenységi hajlam. A csökkenő hozam törvénye

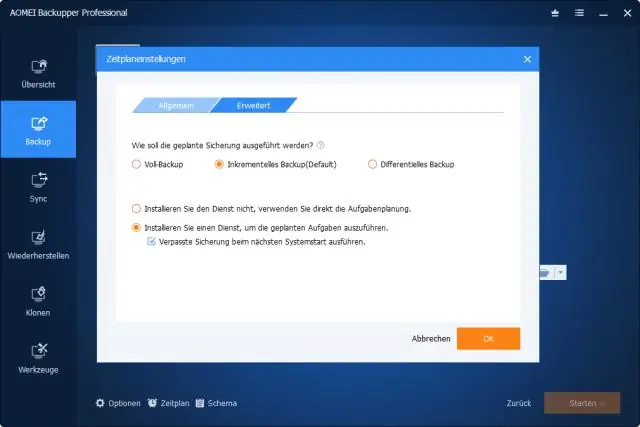

Vissza lehet állítani egy differenciális biztonsági másolatot teljes biztonsági mentés nélkül?

1 Válasz. Nem lehetséges az adatbázis differenciális biztonsági mentése, ha előzőleg nem készült biztonsági mentés. A differenciális biztonsági mentés a legutóbbi, korábbi teljes adatmentésen alapul. A differenciális biztonsági mentés csak azokat az adatokat rögzíti, amelyek a teljes biztonsági mentés óta megváltoztak