- Szerző Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:48.

- Utoljára módosítva 2025-01-22 17:26.

Titkosítás kétirányú függvény; mi a titkosítva a megfelelő kulccsal visszafejthető. Kivonatolás azonban egy egyirányú függvény, amely összekeveri az egyszerű szöveget, hogy egyedi üzenetkivonatot hozzon létre. Egy támadó, aki ellopja kivonatolt jelszavak akkor ki kell találnia a Jelszó.

Továbbá, a jelszavakat miért szokták kivonatolni?

E támadások ellen minden Jelszó van kivonatolt egy egyedi, véletlenszerűen generált bemenettel együtt (úgynevezett só). A só egyszerű szövegben van tárolva az adatbázisban, és nem kell titkosnak lennie, mert fő célja az előre kiszámított megjelenítés hash a szótárak haszontalanok.

Ezt követően a kérdés az, hogy melyik a legjobb jelszó-titkosítási algoritmus? Jelszavak PBKDF2, bcrypt vagy scrypt segítségével kell kivonatolni, az MD-5 és SHA-3 soha nem használható jelszó kivonatolás és SHA-1/2( Jelszó +só) is egy bigno-no. Jelenleg a legtöbbet ellenőrzött kivonatoló algoritmus A legnagyobb biztonságot a bcrypt biztosítja. A PBKDF2 sem rossz, de ha tudod használni a bcrypt-et, akkor érdemes.

Akkor mik azok a titkosított jelszavak?

Az adatok titkos kódba fordítása. Titkosítás az adatbiztonság elérésének leghatékonyabb módja. Olvasni egy titkosítva fájlhoz hozzáféréssel kell rendelkeznie egy titkos kulcshoz vagy Jelszó amely lehetővé teszi a visszafejtését. A titkosítatlan adatokat egyszerű szövegnek nevezzük; titkosítva az adatokat titkosított szövegnek nevezzük.

Hogyan tárolódnak a jelszavak?

Hogyan tárolódnak a jelszavak . Minden modern biztonságos számítógépes rendszer bolt felhasználók jelszavakat titkosított formátumban. Amikor egy felhasználó bejelentkezik, a Jelszó beírt kezdetben titkosítva van, majd összehasonlítjuk a tárolva titkosítása a Jelszó társítva a felhasználó bejelentkezési nevével.

Ajánlott:

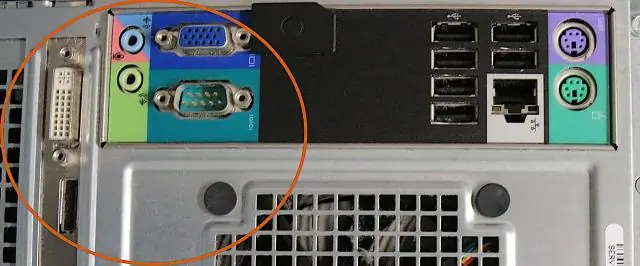

Milyen csatlakozások vannak a számítógépem hátulján?

USB portok. A legtöbb asztali számítógépen az USB-portok többsége a számítógépház hátulján található. Általában érdemes ezekhez a portokhoz csatlakoztatni az egeret és a billentyűzetet, és szabadon kell hagyni az elülső USB-portokat, hogy digitális fényképezőgépekhez és egyéb eszközökhöz lehessen őket használni

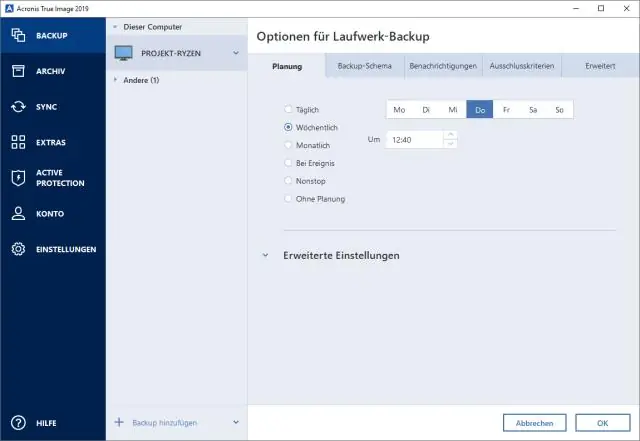

A biztonsági mentési fájlok tömörítve vannak?

Az NT fájlrendszer (NTFS) tömörítése lemezterületet takaríthat meg, de az adatok tömörítése hátrányosan befolyásolhatja a biztonsági mentés és a visszaállítás teljesítményét. A tömörített fájlok a hálózaton keresztül történő másolás előtt is kibővülnek távoli biztonsági mentéskor, így az NTFS-tömörítés nem takarít meg hálózati sávszélességet

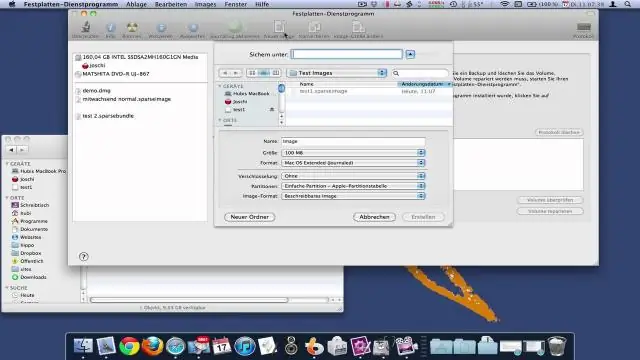

A Macek alapértelmezés szerint titkosítottak?

„Az Apple új operációs rendszerével a sok iPhone-on és más Apple-eszközön tárolt információ alapértelmezés szerint titkosítva lesz” – mondta Comey a washingtoni BrookingsInstitute-nak. A FileVault segítségével azonban, amint leállítják a Mac-et, a teljes meghajtó titkosítva és zárolva lesz

Milyen büntetés jár Indiában, ha számítógépes dokumentumokat vagy bármilyen szoftver forráskódját ellopják bármely szervezettől, vagy bármilyen más módon?

Magyarázat: Indiában a büntetés, ha számítógépes dokumentumokat, eszközöket vagy bármilyen szoftver forráskódját bármilyen szervezettől, magánszemélytől vagy bármilyen más módon ellopják, 3 év börtönbüntetés és Rs pénzbírság. 500 000

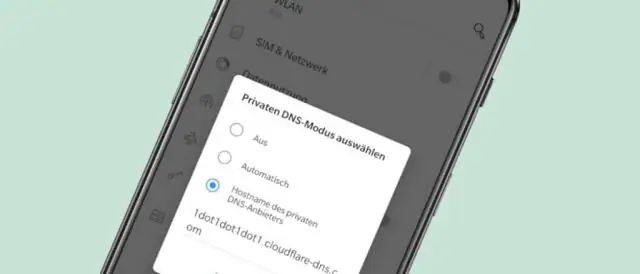

A DNS-lekérdezések titkosítottak?

A szabványos DNS sehol nincs titkosítva. A DNSSEC kriptográfiailag aláírt (de még mindig nem titkosított) válaszokat tartalmaz. Volt néhány nem szabványos ötlet és megvalósítás az évek során, de semmi komoly