- Szerző Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:48.

- Utoljára módosítva 2025-06-01 05:08.

Az kitartó (vagy tárolva) XSS a sebezhetőség pusztítóbb változata a kereszt - webhely szkriptelése hiba: akkor fordul elő, amikor a támadó által megadott adatokat a szerver elmenti, majd a rendszeres böngészés során a többi felhasználónak visszaküldött "normál" oldalakon véglegesen, megfelelő HTML-kilépés nélkül jeleníti meg.

Hasonlóképpen, az emberek azt kérdezik, hogy mi a Cross Site Scripting példa?

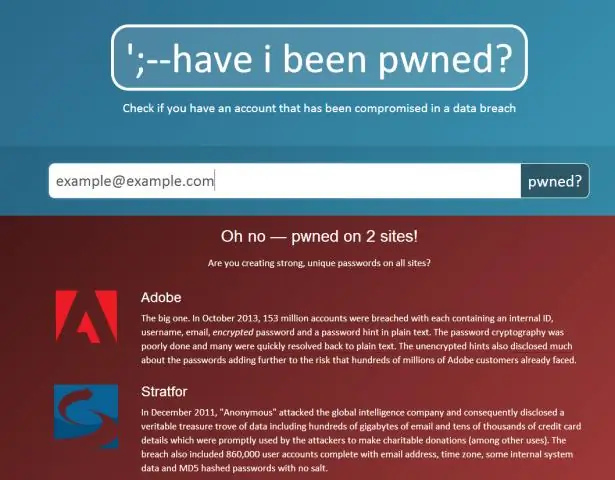

Áttekintés. Kereszt - Site Scripting ( XSS ) támadások egyfajta injekció, amelyben rosszindulatú szkripteket fecskendeznek be az egyébként jóindulatú és megbízható weboldalak . XSS támadások akkor fordulnak elő, amikor a támadó egy webalkalmazás segítségével rosszindulatú kódot küld, általában böngészőoldali szkript formájában, egy másik végfelhasználónak.

Hasonlóképpen, mi az a webhelyek közötti szkriptelés, és hogyan lehet megakadályozni? Az első módszer te tud és kellene használat hogy megakadályozzuk az XSS-t Az alkalmazásokban megjelenő sebezhetőségek elkerülése a felhasználói bevitel elől. A felhasználói bevitel elkerülésével kulcskaraktereket kap a web által fogadott adatokban oldal lesz lenni megakadályozta nehogy bármilyen rosszindulatú módon értelmezzék.

Azt is megkérdezték, mi a különbség a perzisztens és a nem perzisztens, több webhelyen futó parancsfájl-támadások között?

Nem - kitartó XSS - a fő különbség az, hogy egy webalkalmazás nem tárolja a rosszindulatú bevitelt ban,-ben adatbázis. Egy speciális eset nem - kitartó XSS hívják - ez a fajta támadás DOM-alapú küldés nélkül történik XSS kéréseket küld a webszervernek. A támadó közvetlenül beadja a JavaScript kódot.

Hogyan működik a webhelyek közötti szkriptelés?

Kereszt - a webhely szkriptelése működik egy sebezhető web manipulálásával webhely hogy rosszindulatú JavaScriptet küldjön vissza a felhasználóknak. Amikor a rosszindulatú kód az áldozat böngészőjében fut le, a támadó teljes mértékben veszélyeztetheti az alkalmazással való interakcióját.

Ajánlott:

Hogyan tárolhatok több webhelyet egy GoDaddy-webhelyen?

Ha több webhelyet szeretne tárolni tárhelyfiókjában, akkor: Adja hozzá a domain nevet a tárhelyfiókjához, és válasszon egy mappát a webhelyéhez. Töltse fel a domain név webhelyének fájljait a kiválasztott mappába. Irányítsa a tartománynév DNS-ét a saját tárhelyfiókjára

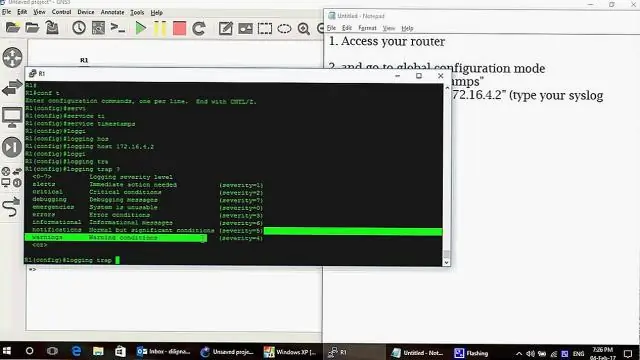

Hogyan menthetem el a futó konfigurációt a Packet Tracerben?

A futó konfigurációt a RAM tárolja; az indítási konfigurációt az NVRAM tárolja. Az aktuális futó konfiguráció megjelenítéséhez írja be a show running-config parancsot. Írja be a copy running-config startup-config parancsot az aktuális futó konfiguráció mentéséhez az NVRAM indítási konfigurációs fájljába

Mit csinál egy szkript vagy program a semmiből?

A szkript olyan blokkok gyűjteménye vagy halmaza, amelyek mindegyike összekapcsolódik egymással. A blokkok és sorrendjük nagyon fontosak, mivel ezek határozzák meg, hogy a sprite-ok hogyan hatnak egymással és a háttérrel. Néha megjegyzéseket csatolnak a szkriptekhez, hogy elmagyarázzák, mit csinálnak bizonyos blokkok, és mi a szkript célja

Hogyan állíthatom le a háttérben futó Android torta alkalmazásokat?

Egy alkalmazás háttértevékenységének letiltásához nyissa meg a Beállításokat, majd lépjen az Alkalmazások és értesítések elemre. Ezen a képernyőn érintse meg az Összes X alkalmazás megtekintése elemet (ahol X a telepített alkalmazások száma – A ábra). Az összes alkalmazás listája csak egy érintésre van

Mi az adatbázis szkript?

A Database Scripts projekt olyan parancssori szkriptek sorozata, amelyek adatbázisokat törölnek, törölnek, visszaállítanak és egyesítenek. Kifejezetten úgy vannak beállítva, hogy a legjobban működjenek, amikor verzióvezérlő környezetben fejlesztenek. Az elsődleges célok a következők: az adatbázis szinkronban tartása a kóddal. megőrzi a webes GUI használatának lehetőségét