- Szerző Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:48.

- Utoljára módosítva 2025-01-22 17:26.

Megtévesztés A technológia a kibertechnológia feltörekvő kategóriája Biztonság védelem. Megtévesztés technológia proaktívabb Biztonság testtartás a törekvéssel megtéveszteni A támadók észlelik, majd legyőzik őket, lehetővé téve a vállalat számára, hogy visszatérjen a normál működéshez.

Itt mi a csalás a biztonságban?

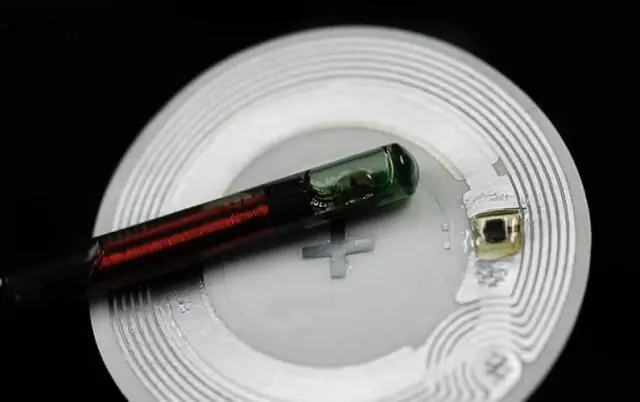

A Csali Hálózat. Csali fiókok jönnek létre annak ellenőrzésére, hogy valaki megpróbál-e bejelentkezni. Amikor kísérlet történik Biztonság A szakértők ezután kivizsgálhatják a támadók technikáit és stratégiáit anélkül, hogy észlelnék őket vagy bármilyen adatot veszélyeztetnének.

Másodszor, hogyan működnek a mézesedények? Egyszerűen fogalmazva: a méztartó egy hamis célpont, amelyet szándékosan a számítógépére vagy hálózatára helyeznek el, hogy elvonják a hackerek figyelmét, és távol tartsák őket bizalmas fájljaitól. A támadó ezután azzal tölti az idejét, hogy hozzáférjen ehhez a sebezhető számítógéphez, ahelyett, hogy a hálózat valódi eszközeit célozza meg.

Ráadásul mi az az Attivo?

Attivo Networks Inc. Attivo A Networks, Inc. hálózatbiztonsági szolgáltatásokat nyújt. A Vállalat a fejlett hálózati biztonsági fenyegetésészlelési technológia fejlesztésére összpontosít helyben vagy felhő alapú szolgáltatásként történő telepítéshez. Attivo A Networks az Egyesült Államokban folytat üzleti tevékenységet.

Mi az a csali technológia?

Csali adatok, mint pl csali dokumentumok, mézesedények és egyéb hamis információk igény szerint generálhatók, és felhasználhatók az információkhoz való jogosulatlan hozzáférés felderítésére és a tolvaj egykori kiszűrt információinak megmérgezésére. A támadó összetévesztése hamis információkkal, amelyek azáltal, hogy megadják csali dokumentumokat.

Ajánlott:

Mi a fizikai és logikai biztonság?

A logikai biztonság az adattároló rendszerhez való hozzáférés védelmét szolgáló biztosítékokra vonatkozik. Ha valaki túllépne a fizikai biztonságon, a logikai biztonság biztosítja, hogy ne tudjon belépni a számítógépes rendszerekbe hitelesítési adatok nélkül, hogy megvédje a hálózatot a behatolástól

Mik a biztonság céljai?

A biztonság négy célja: bizalmasság, integritás, elérhetőség és letagadhatatlanság. Szerepek és felelősségek

Mi az adatvédelem és biztonság az interneten?

Az internetes adatvédelem az interneten keresztül közzétett személyes adatok adatvédelmi és biztonsági szintje. Ez egy tág fogalom, amely számos tényezőre, technikára és technológiára utal, amelyeket az érzékeny és privát adatok, kommunikáció és preferenciák védelmére használnak. Az internetes adatvédelmet online adatvédelemnek is nevezik

Mi az 5g biztonság?

Az 5G átalakuló mobilitást ígér azáltal, hogy továbbfejlesztett mobil szélessávú élményt kínál, és lehetővé teszi a vállalkozások és iparágak tömeges digitalizálását. Napjaink kibertámadásai már megkerülhetik a mobilhálózatok biztonságát, és a korábbi biztonság felgyorsítása nem hatékony manőver

Mi az a CHAP biztonság?

A Challenge Handshake Authentication Protocol (CHAP) a felhasználó hitelesítésének folyamata egy hálózati entitáshoz, amely bármely szerver lehet, például a web- vagy internetszolgáltató (ISP). A CHAP-ot elsősorban biztonsági célokra használják