Tartalomjegyzék:

- Szerző Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:48.

- Utoljára módosítva 2025-01-22 17:26.

3DES, AES és az RSA ma a legelterjedtebb algoritmusok, bár bizonyos helyzetekben másokat is alkalmaznak, mint például a Twofish, RC4 és ECDSA.

Ebből a szempontból milyen típusú titkosítást használnak leggyakrabban?

Az 5 leggyakoribb titkosítási algoritmus

- Data Encryption Standard (DES) Az adattitkosítási szabvány az Egyesült Államok kormányának eredeti titkosítási szabványa.

- TripleDES. A TripleDES (néha 3DES vagy TDES) a DES újabb, biztonságosabb verziója.

- RSA.

- Fejlett titkosítási szabvány (AES)

- Kéthal.

Azt is tudja, melyik titkosítási módszert használják a legszélesebb körben és miért? Az leggyakrabban használt szimmetrikus algoritmus a Haladó Titkosítás Standard (AES), amely eredetileg Rijndael néven volt ismert. Ez az a szabvány, amelyet az Egyesült Államok Nemzeti Szabványügyi és Technológiai Intézete állított fel 2001-ben a Titkosítás az egyesült államokbeli FIPS PUB 197-ben bejelentett elektronikus adatokról.

Különben is, hogyan használják ma a titkosítást?

Titkosítás van használt az elektronikus pénzrendszerekben a hagyományos tranzakciós adatok, például a számlaszámok és tranzakciós összegek védelme érdekében a digitális aláírás helyettesítheti a kézzel írt aláírásokat vagy a hitelkártya-felhatalmazásokat és a nyilvános kulcsot Titkosítás titoktartást biztosíthat.

Milyen titkosítási technikák léteznek?

8 leggyakoribb titkosítási technika a személyes adatok mentésére

- Tripla DES. A Triple DES-t az eredeti DES-algoritmus (Data Encryption Standard) leváltására fejlesztették ki.

- Blowfish. Még egy szimmetrikus kulcs-algoritmus, amelyet a DES helyettesítésére terveztek.

- AES.

- Kéthal.

- RSA.

- Diffie-Hellman kulcscsere.

- ElGamal titkosítás.

- ECC.

Ajánlott:

Milyen típusú algoritmusok követelik meg a feladótól és a fogadótól, hogy titkos kulcsot cseréljenek, amelyet az üzenetek titkosságának biztosítására használnak?

Milyen típusú algoritmusok követelik meg a feladótól és a fogadótól, hogy titkos kulcsot cseréljenek, amely az üzenetek titkosságának biztosítására szolgál? Magyarázat: A szimmetrikus algoritmusok ugyanazt a kulcsot, egy titkos kulcsot használják az adatok titkosításához és visszafejtéséhez. Ezt a kulcsot előre meg kell osztani a kommunikáció előtt

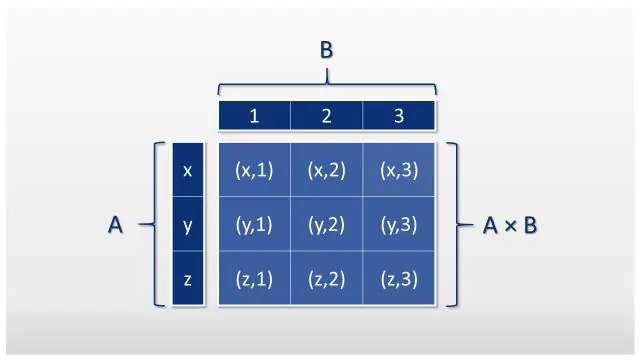

Melyek a leggyakoribb relációs halmaz operátorok?

A fő relációs halmazoperátorok az unió, a metszéspont és a halmazkülönbség. Mindezek különböző lekérdezések segítségével megvalósíthatók DBMS-ben

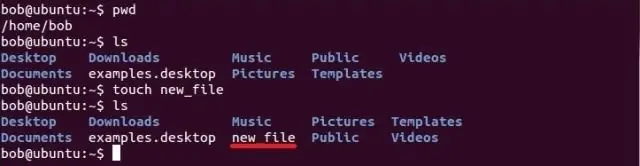

Melyek a leggyakoribb Linux-parancsok?

A ma megtanulható leghasznosabb Linux-parancsok pwd. A pwd a Print Work Directory rövidítése, és pontosan azt csinálja, amit gondol – azt a könyvtárat mutatja, amelyben éppen tartózkodik. ls. Az ls parancs valószínűleg az egyik legszélesebb körben használt parancs a Unix világban. CD. mkdir. rmdir. lsblk. hegy. df

Mik az adatbányászati algoritmusok?

Az alábbiakban a legnépszerűbb adatbányászati algoritmusok listája látható: C4. C4. k-means: Támogató vektorgépek: Apriori: EM(elvárás-maximalizálás): PageRank(PR): AdaBoost: kNN:

Melyek a manapság leggyakrabban használt algoritmusok?

A Google rangsoroló algoritmusa (PageRank) lehet a legszélesebb körben használt algoritmus. Hatása/következményei a világra: A PageRank vitathatatlanul a mai világ leggyakrabban használt algoritmusa