- Szerző Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:48.

- Utoljára módosítva 2025-01-22 17:26.

Kivonatolás van használt a tartalom integritásának ellenőrzésére az összes módosítás és az azt követő módosítások észlelésével a hash Kimenet. Titkosítás az adatokat az adatok titkosságának és biztonságának megőrzése elsődleges célja érdekében kódolja. A visszafordítható funkcióhoz privát kulcs szükséges titkosítva szövegből egyszerű szöveggé.

Következésképpen mi a különbség a hash és a titkosítás között?

Kivonatolás : Végül, kivonatolás a kriptográfiai biztonság egy formája, amely különbözik a Titkosítás . mivel Titkosítás egy kétlépcsős folyamat, amelyet először használnak titkosít majd visszafejteni egy üzenetet, kivonatolás visszafordíthatatlan fix hosszúságú értékké sűríti az üzenetet, ill hash.

Hasonlóképpen, miért nem használható a hash függvény titkosításra? Az egyik előnye kivonatolás vége van titkosítás az ez az nem célja, hogy megfordítsa a véletlenszerű kimenetet hash vissza valami hasznosba, hol titkosítás az csak erre a célra tervezték. Ha valaki fogást kap a Titkosítás kulcs, ez van triviális az adatok visszafejtése.

Hasonlóképpen, az emberek azt kérdezik, hogyan működik a hash-titkosítás?

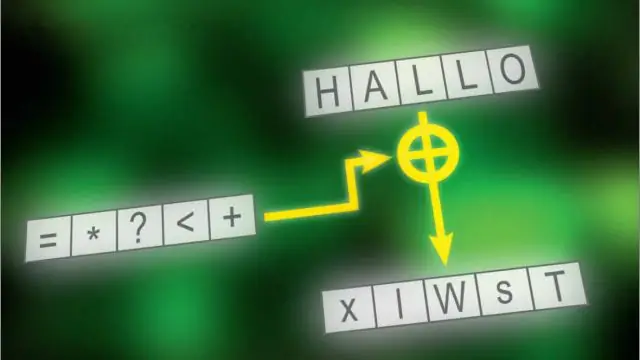

Kivonatolás algoritmus. A kivonatolás algoritmus a kriptográfiai hash függvény, amely véletlenszerű méretű adatokat képez le a hash meghatározott méretű. Az alapötlet egy olyan determinisztikus algoritmus használata, amely egy bemenetet vesz fel, és minden alkalommal egy fix hosszúságú karakterláncot generál. Ennek eredményeként ugyanaz a bemenet mindig ugyanazt a kimenetet adja.

Mire használhatók a hash-ek?

A hash függvény bármely olyan függvény, amely lehet szokott tetszőleges méretű adatok leképezhetők rögzített méretű értékekre. Az a által visszaadott értékek hash függvényt hívják hash értékek, hash kódokat, kivonatokat vagy egyszerűen hash-ek.

Ajánlott:

Mi az a pite titkosítás?

A Page-Integrated Encryption™ (PIE) titkosítja az érzékeny felhasználói adatokat a böngészőben, és lehetővé teszi, hogy ezek az adatok titkosítva haladjanak át a köztes alkalmazási szinteken. A PIE rendszer az adatokat a gazdagép által biztosított egyszer használatos kulcsokkal titkosítja, így a felhasználói böngésző munkamenetének megsértése használhatatlanná válik a rendszerben lévő egyéb adatok visszafejtésére

Miért gyorsabb a szimmetrikus titkosítás, mint az aszimmetrikus titkosítás?

A szabványos titkosítási/visszafejtési funkciókhoz a szimmetrikus algoritmusok általában sokkal gyorsabban teljesítenek, mint aszimmetrikus társaik. Ez annak a ténynek köszönhető, hogy az aszimmetrikus kriptográfia masszívan nem hatékony. A szimmetrikus titkosítást pontosan nagy mennyiségű adat hatékony feldolgozására tervezték

Mi a különbség a titkosítás és a titkosítás között?

Főnevekként a rejtjel és a rejtjel között az a különbség, hogy a rejtjel egy numerikus karakter, míg a rejtjel (rejtjel)

A titkosítás ugyanaz, mint a titkosítás?

A kriptográfia olyan fogalmak tanulmányozása, mint a titkosítás, dekódolás, amelyeket biztonságos kommunikáció biztosítására használnak, míg a titkosítás az üzenetek algoritmussal történő kódolásának folyamata

Mire jó a hash a Java-ban?

A kivonatolás azt jelenti, hogy valamilyen függvényt vagy algoritmust használunk az objektumadatok valamilyen reprezentatív egész értékre való leképezésére. Ez az úgynevezett hash kód (vagy egyszerűen hash) használható a keresés szűkítésére, amikor az elemet keressük a térképen