- Szerző Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:48.

- Utoljára módosítva 2025-06-01 05:08.

Szerep - alapú hozzáférés-szabályozás átveszi a hozzájuk tartozó jogosultságokat szerep a vállalatban, és közvetlenül leképezi azokat az informatikai erőforrások elérésére használt rendszerekbe. Megvalósítva megfelelően lehetővé teszi a felhasználók számára, hogy olyan tevékenységeket hajtsanak végre - és csak az általuk engedélyezett tevékenységeket szerep.

Ennek figyelembevételével mi a szerep alapú hozzáférés-vezérlés Hogyan valósítaná meg?

Szerep - alapú hozzáférés-szabályozás (RBAC) van a hálózat korlátozásának módszere hozzáférés alapú a szerepeket egyéni felhasználók egy vállalaton belül. Az RBAC lehetővé teszi az alkalmazottaknak hozzáférés csak a szükséges információkhoz való jogokat csináld munkájukat, és megakadályozza őket abban hozzáférést olyan információkat, amelyek nem vonatkoznak rájuk.

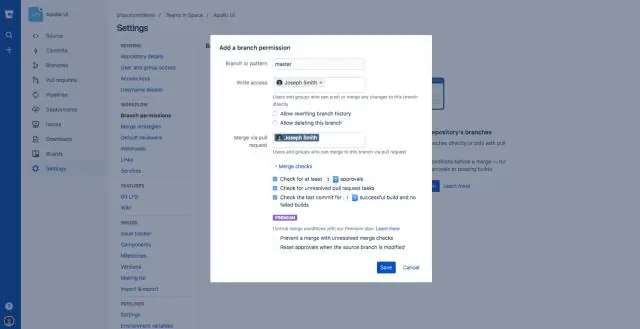

Hasonlóképpen, hogyan valósítja meg az RBAC-t? RBAC: 3 lépés a megvalósításhoz

- Határozza meg a felhasználók számára biztosított erőforrásokat és szolgáltatásokat (például e-mail, CRM, fájlmegosztások, CMS stb.)

- Szerepkörök könyvtárának létrehozása: Párosítsa a munkaleírásokat az 1. számú erőforrásokhoz, amelyekre minden funkciónak szüksége van a feladat elvégzéséhez.

- Rendeljen felhasználókat meghatározott szerepekhez.

Ebben a tekintetben mi az előnye a szerep alapú hozzáférés-szabályozásnak?

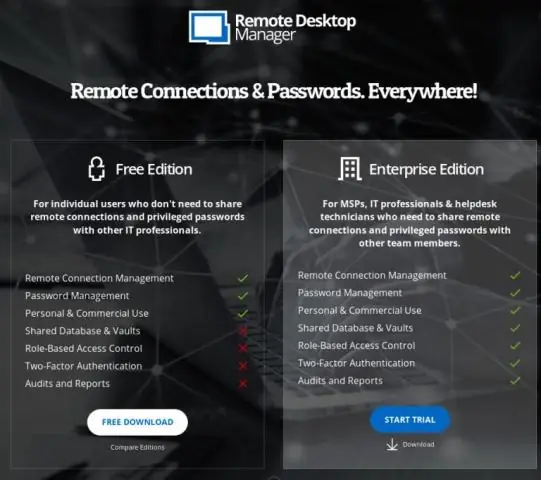

Az üzlet szerep előnyei - alapú hozzáférés-vezérlés Szerep - alapú hozzáférés-szabályozás borítók többek között szerep engedélyek, felhasználó szerepeket , és számos szervezeti igény kielégítésére használható, kezdve a biztonságtól és a megfelelőségtől a hatékonyságon és a költségeken túl ellenőrzés.

Mi az a szerep alapú engedélyezés?

Szerep - alapú jogosultság az ellenőrzések deklaratívak - a fejlesztő beágyazza őket a kódjukba, egy vezérlővel vagy egy vezérlőn belüli művelettel szemben, meghatározva szerepeket amelynek az aktuális felhasználónak tagnak kell lennie a kért erőforrás eléréséhez.

Ajánlott:

Hogyan valósul meg a digitális aláírás?

A digitális aláírás létrehozásához az aláíró szoftver – például egy e-mail program – létrehozza az aláírandó elektronikus adatok egyirányú kivonatát. Ezután a titkos kulcsot használják a hash titkosításához. A titkosított hash – más információkkal, például a kivonatoló algoritmussal együtt – a digitális aláírás

Hogyan valósul meg a WebSockets?

A webSocketeket a következőképpen valósítják meg: Az ügyfél HTTP kérést küld a szervernek a kérés "upgrade" fejlécével. Ha a szerver beleegyezik a frissítésbe, akkor a kliens és a szerver kicserél bizonyos biztonsági hitelesítő adatokat, és a meglévő TCP-foglalat protokollja HTTP-ről webSocketre vált

Hogyan működik a szerep alapú hitelesítés?

A szerepkör alapú hozzáférés-vezérlés (RBAC) a hálózati hozzáférés korlátozásának módszere az egyes felhasználók vállalaton belüli szerepei alapján. Az RBAC lehetővé teszi, hogy az alkalmazottak csak a munkájukhoz szükséges információkhoz rendelkezzenek hozzáférési jogokkal, és megakadályozza, hogy hozzáférjenek olyan információkhoz, amelyek nem vonatkoznak rájuk

Hogyan valósul meg a virtualizáció?

A virtualizációs réteg be van illesztve az operációs rendszerbe, hogy particionálja a hardver erőforrásokat több virtuális gép számára, hogy több virtuális környezetben futtassák alkalmazásaikat. Az operációs rendszer szintű virtualizáció megvalósításához izolált végrehajtási környezeteket (VM-eket) kell létrehozni egyetlen operációs rendszer kernel alapján

Mi a szerep alapú hozzáférés-szabályozás előnyei?

A szerepkör alapú hozzáférés-szabályozás üzleti előnyei A szerepkör alapú hozzáférés-vezérlés többek között a szerepkör-engedélyeket, felhasználói szerepköröket foglalja magában, és felhasználható a szervezetek többféle igényeinek kielégítésére, kezdve a biztonságtól és a megfelelőségtől, a hatékonyságon és a költségellenőrzésen át