Honnan tudhatom, hogy internet- vagy DSL-kimaradás van a környékemen? Nyissa meg az att.com/outages oldalt. Adja meg irányítószámát az általános területi információkért. Vagy jelentkezzen be fiókjába a személyre szabott eredményekért. Utoljára módosítva: 2025-01-22 17:01

Melyik eszköz védheti meg a számítógép alkatrészeit az ESD hatásaitól? antisztatikus csuklópánt. túlfeszültség-csillapító. UPS. SPS. Magyarázat: Az antisztatikus csuklópánt kiegyenlíti az elektromos töltést a technikus és a berendezés között, és megvédi a berendezést az elektrosztatikus kisüléstől. Utoljára módosítva: 2025-01-22 17:01

Mivel a LIMIT a FETCH-INTO utasítás attribútumaként működik, ezért használatához hozzáadhat egy LIMIT kulcsszót, majd egy számjegyet, amely meghatározza, hogy a bulk-collect záradék hány sort fog lekérni egy menetben a FETCH végén. -INTO nyilatkozat. Utoljára módosítva: 2025-06-01 05:06

Ten, 10, X, tenner, decade(adj) a kardinális szám, amely kilenc és egy összege; a decimális rendszer alapja. Szinonimák: decade, cristal, ten-spot, ten, go, disco keksz, ecstasy, ex, decennium, tenner, decennary, hug drog, tíz dolláros bankjegy. Utoljára módosítva: 2025-01-22 17:01

Használja az ip default-network parancsot, hogy az IGRP továbbítsa az alapértelmezett útvonalat. Az EIGRP egy útvonalat terjeszt a 0.0 hálózatba. 0.0, de a statikus útvonalat újra el kell osztani az útválasztási protokollban. A RIP korábbi verzióiban az alapértelmezett útvonal az ip route 0.0 használatával jött létre. Utoljára módosítva: 2025-01-22 17:01

Ha iPhone-ján a „kiterjesztett” felirat látható, ez azt jelenti, hogy jelenleg barangolást folytat. Ez azt jelenti, hogy vagy olyan helyen tartózkodik, ahol nincs Sprint lefedettség, vagy olyan probléma van a területen, amely miatt a közeli Sprint tornyok nem működnek megfelelően. Utoljára módosítva: 2025-01-22 17:01

Az ICMP (Internet Control Message Protocol) az OSI modell hálózati rétegében található (vagy közvetlenül felette az Internet rétegben, ahogy egyesek érvelnek), és az Internet Protocol csomag (amelyet TCP/IP-nek neveznek) szerves része. ). Az ICMP-hez az IANA.org szerint az 1-es számú protokoll van hozzárendelve az IP-csomagban. Utoljára módosítva: 2025-01-22 17:01

A LUN a tároló logikai része. A LUN egyetlen vagy több lemezzel is támogatható. Lemeztárból/kötetből/aggregátumból is lefoglalható, a tárolószállító terminológiájától függően. Az adattár egy leírás, amelyet a VMware használ egy olyan tárolóterülethez, amelyen a virtuális gépek elhelyezkedhetnek. Utoljára módosítva: 2025-01-22 17:01

A folyamatos szállítás építőkövei a következők: Folyamatos fejlesztés és integráció, Folyamatos tesztelés. és. Folyamatos kiadás. Utoljára módosítva: 2025-01-22 17:01

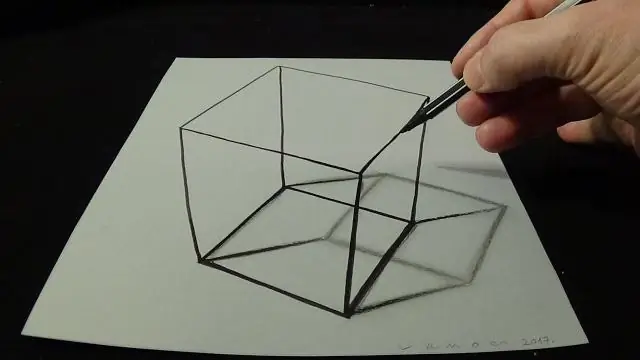

3D objektum létrehozása kihúzással Jelölje ki az objektumot. Válassza az Effektus > 3D > Extrude & Bevel menüpontot. Kattintson a További beállítások elemre az opciók teljes listájának megtekintéséhez, vagy a Kevesebb opcióra az extra opciók elrejtéséhez. Válassza az Előnézet lehetőséget a hatás előnézetének megtekintéséhez a dokumentumablakban. Adja meg az opciókat: Pozíció. Kattintson az OK gombra. Utoljára módosítva: 2025-01-22 17:01

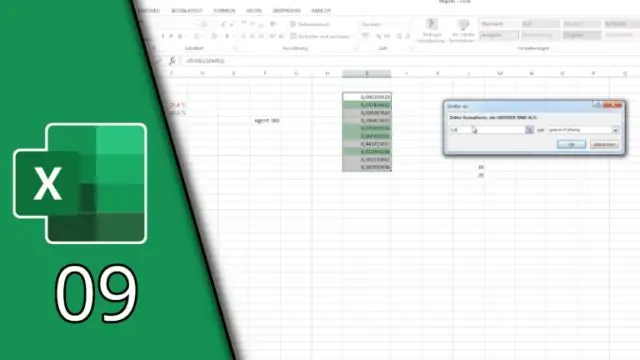

Az Excel-munkalapon kattintson a Fájl > Beállítások elemre, majd válassza a Gyorselérési eszköztár lehetőséget a bal oldali panelen. A Parancsok kiválasztása részben válassza az Összes parancs lehetőséget. A parancsok listájában görgessen le a Formátumok törlése lehetőséghez, jelölje ki, és kattintson a Hozzáadás gombra, hogy a jobb oldali részbe helyezze. Kattintson az OK gombra. Utoljára módosítva: 2025-01-22 17:01

Eredeti kérdés: Hogyan telepíthetek olyan alkalmazásokat az LG okostévére, amelyek nem érhetők el az LG tartalomáruházában? Válasz: Nem, nem teheted. Más tartalmak megtekintésének egyetlen módja, ha megvásárol egy chromecastot, és tartalmat tekinthet meg telefonjáról a tévén. Vagy vásárolhat egy Firestick byAmazon készüléket, csatlakoztathatja a TV-hez, és alkalmazásokat telepíthet rá. Utoljára módosítva: 2025-01-22 17:01

Csatlakozás az Azure MySQL Serverhez a GUI-eszköz MySQL Workbench használatával: Indítsa el a MySQL Workbench alkalmazást a számítógépén. Az Új kapcsolat beállítása párbeszédpanelen adja meg a következő információkat a Paraméterek lapon: Kattintson a Kapcsolat tesztelése gombra, hogy ellenőrizze, hogy minden paraméter megfelelően van-e konfigurálva. Utoljára módosítva: 2025-01-22 17:01

Különbség a szimmetrikus és az aszimmetrikus titkosítás között A szimmetrikus titkosítás egyetlen kulcsot használ, amelyet meg kell osztani az üzenetet fogadó személyek között, míg az aszimmetrikus titkosítás egy nyilvános kulcs és egy privát kulcs párját használja az üzenetek titkosításához és visszafejtéséhez kommunikáció közben. Utoljára módosítva: 2025-01-22 17:01

Ennek egyszerű módja, amely az alaplaptól függetlenül működik, kapcsolja ki a tápegység kapcsolóját (0) és vegye ki az ezüst gombelemet az alaplapról 30 másodpercre, helyezze vissza, kapcsolja vissza a tápegységet, és indítsa el. vissza kell állítania a gyári alapértékeket. Utoljára módosítva: 2025-01-22 17:01

ChangHong cég. Utoljára módosítva: 2025-01-22 17:01

A klasszikus logikában a hipotetikus szillogizmus egy érvényes érvforma, amely olyan szillogizmus, amelynek feltételes kijelentése van az egyik vagy mindkét premisszájához. Egy példa angolul: Ha nem ébredek fel, akkor nem tudok menni dolgozni. Ha nem tudok elmenni dolgozni, akkor nem kapok fizetést. Utoljára módosítva: 2025-06-01 05:06

1. lépés: Mérje meg a legrövidebb oldalt Először is meg kell mérnie az ablak képernyőjének legrövidebb oldalát. Mérje meg az ablak képernyőjét a legközelebbi 1/16 hüvelykesre. 2. lépés: Mérje meg a leghosszabb oldalt Ezután mérje meg az ablak képernyőjének leghosszabb oldalát. Ismét meg kell mérnie a legközelebbi 1/16 hüvelykesre. Utoljára módosítva: 2025-01-22 17:01

A Microsoft Word-sablonok széles választékát kínálja ingyenesen és problémamentesen. Akár ünnepi partit tervez, akár az iskolai hírlevélért felelős, akár egy megfelelő önéletrajzot és kísérőlevél kombinációt szeretne, megtalálhatja az igényeinek megfelelő Word sablonokat. Utoljára módosítva: 2025-01-22 17:01

Az Android Virtual Device (AVD) egy eszközkonfiguráció, amely az Android emulátoron fut. Virtuális eszköz-specifikus Android-környezetet biztosít, amelyben telepíthetjük és tesztelhetjük Android-alkalmazásunkat. Az AVD Manager az SDK Manager része a létrehozott virtuális eszközök létrehozásához és kezeléséhez. Utoljára módosítva: 2025-01-22 17:01

Leírás. A WannaCry egy ransomware kriptoféreg, amely a Microsoft Windows operációs rendszert futtató számítógépeket célozta meg az adatok titkosításával és váltságdíjfizetések követelésével Bitcoin kriptovalutában. A féreg WannaCrypt, Wana Decrypt0r 2.0, WanaCrypt0r 2.0 és Wanna Decryptor néven is ismert. Utoljára módosítva: 2025-01-22 17:01

A biztonsági figyelmeztetés kikapcsolása (nem ajánlott) Először nyissa meg az Internet tulajdonságait a 6. módszerhez hasonlóan. Lépjen a Speciális fülre. Most törölje a Kiadói tanúsítvány visszavonásának ellenőrzése és a Szervertanúsítvány visszavonásának ellenőrzése jelölőnégyzetet. Utoljára módosítva: 2025-01-22 17:01

A Christmas Tree Attack egy nagyon jól ismert támadás, amelyet arra terveztek, hogy egy nagyon speciálisan kialakított TCP-csomagot küldjön a hálózat egyik eszközére. A TCP fejlécben van beállítva egy kis terület, úgynevezett flags. És ezek a jelzők mindegyike be vagy ki van kapcsolva, attól függően, hogy mit csinál a csomag. Utoljára módosítva: 2025-01-22 17:01

A Batch Apex maximális mérete a Salesforce-ban 2000. Utoljára módosítva: 2025-06-01 05:06

Mi a DOM panel három jellemzője? Lehetővé teszi az elemek húzásával a sorrend megváltoztatásához az elrendezésben. Lehetővé teszi a dinamikus elemek szerkesztését élő nézetben. Lehetővé teszi az elemek másolását, beillesztését, törlését és másolását. Utoljára módosítva: 2025-01-22 17:01

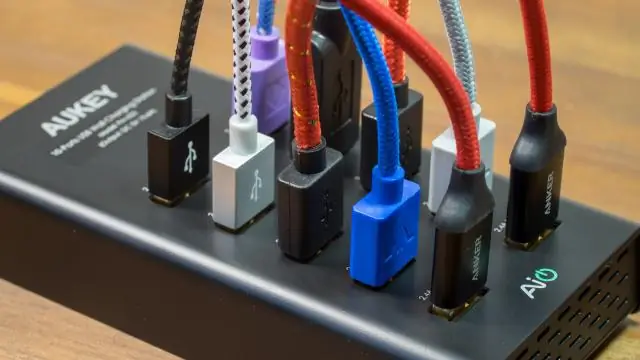

A digitális kijelző asztali számítógéphez vagy laptophoz való csatlakoztatásához monitorkábelre van szüksége. Ehhez négy általános kábeltípus érhető el. Ezek a VGA, DVI, HDMI és DisplayPort. A választás a számítógépén elérhető kimeneti csatlakozóktól és a PCmonitor bemeneti csatlakozóitól függ. Utoljára módosítva: 2025-01-22 17:01

Mi a megfelelő irányelv a sűrített levegő kannával a számítógép tisztítására? Használjon hosszú, egyenletes levegőáramot a kannából. Ne permetezze a sűrített levegőt a dobozzal fejjel lefelé. Ne használjon sűrített levegőt a CPU ventilátor tisztításához. Utoljára módosítva: 2025-01-22 17:01

Ha láz és hidegrázás jelentkezik, az valószínűleg súlyos bakteriális fertőzés jele. Hagyjon egy tövist vagy faszálat a testében néhány hónapig, és valószínűleg szétesik, és tovább serkenti szervezete immunválaszát. És minden kezeletlen fertőzés továbbterjedhet, és vérmérgezést vagy vérmérgezést okozhat. Utoljára módosítva: 2025-06-01 05:06

Az internet pozitív hatásai a következők: Hatékony kommunikációt biztosít e-mailezés és azonnali üzenetküldő szolgáltatások segítségével a világ bármely részére. Javítja az üzleti interakciókat és tranzakciókat, létfontosságú időt takarítva meg. A banki szolgáltatások és az online vásárlás kevésbé bonyolulttá tette az életet. Utoljára módosítva: 2025-06-01 05:06

Klasszikus mitológia. A három testvérszörny bármelyikét általában úgy ábrázolták, mint akinek kígyója van a hajért, szárnyaik, rézkarmai és szemei, amelyek kővé változtatják azt, aki rájuk néz. Medúzát, az egyetlen halandó Gorgont Perszeusz lefejezte. Utoljára módosítva: 2025-01-22 17:01

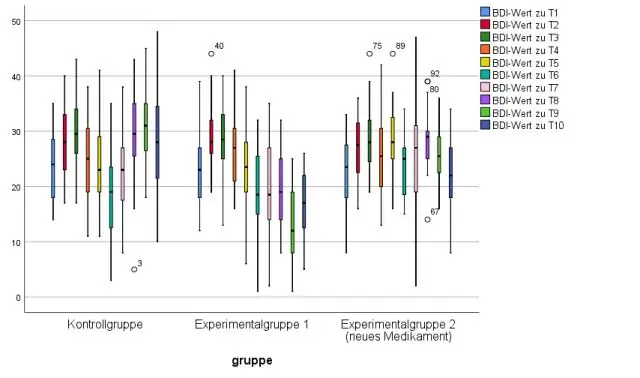

A többváltozós kiugró érték legalább két változó szokatlan pontszámainak kombinációja. Mindkét típusú kiugró érték befolyásolhatja a statisztikai elemzések kimenetelét. A kiugró értékek négy okból léteznek. A helytelen adatbevitel extrém eseteket is tartalmazhat. Utoljára módosítva: 2025-01-22 17:01

Tároló medence. A Synology NAS segítségével több meghajtót egyesíthet egyetlen tárolóegységben, amelyet tárolókészletnek neveznek. Kötetek tárterületeken hozhatók létre. A kötetek bővíthetők, ha a tárolókészletben kiosztható hely van. A különböző RAID-típusok eltérő szintű adatvédelmet kínálnak. Utoljára módosítva: 2025-01-22 17:01

A hibakód HTTP 404 (nem található), a leírás pedig a következő: Az eredeti kiszolgáló nem találta a célerőforrás aktuális reprezentációját, vagy nem hajlandó felfedni, hogy létezik. Ez a hiba azt jelenti, hogy a szerver nem találta a kért erőforrást (JSP, HTML, képek…), és a 404-es HTTP-állapotkódot adja vissza. Utoljára módosítva: 2025-01-22 17:01

Tartsa lenyomva mindkét gombot, amíg meg nem jelenik az Apple logó a képernyőn. A logónak tíz és húsz másodperc között kell megjelennie a gombok lenyomása után. Az Apple logó megjelenése után az iPhone vagy iPad a szokásos módon elindul. Utoljára módosítva: 2025-01-22 17:01

Igen, tárolhatunk különböző típusú objektumokat egy ArrayList-ben, de mint a pst említette, később fájdalmas velük foglalkozni. Ha az értékek valamilyen módon összefüggenek, valószínűleg jobb, ha írsz egy osztályt, amely megtartja őket. Utoljára módosítva: 2025-01-22 17:01

A távközlés az információ távolságokon keresztüli elektronikus továbbításának eszköze. Az információ lehet telefonhívás, adat, szöveg, kép vagy videó. Ma a távközlést arra használják, hogy többé-kevésbé távoli számítógépes rendszereket távközlési hálózatokká szervezzenek. Utoljára módosítva: 2025-01-22 17:01

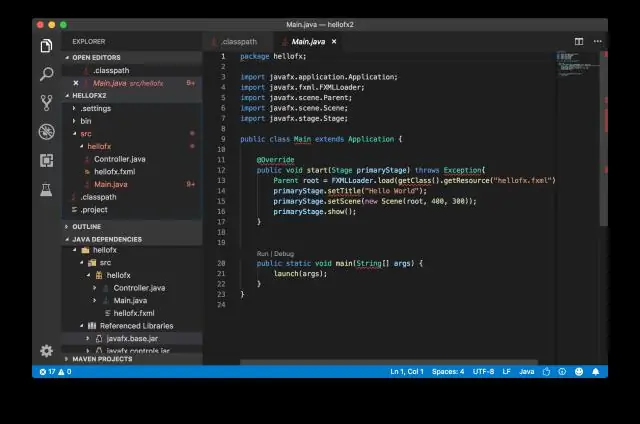

A JavaFX Software Development Kit (SDK) parancssori eszközöket és technológiákat kínál kifejező tartalom fejlesztéséhez a böngészőkben, asztali számítógépeken és mobileszközökön telepített alkalmazásokhoz. JavaFX Desktop futtatókörnyezet. JavaFX Mobile Emulator és futásidejű (csak Windows). Utoljára módosítva: 2025-01-22 17:01

A CRYPT fájl egy titkosított fájl, amelyet a WhatsApp Messenger, egy népszerű okostelefonos üzenetküldő alkalmazás hozott létre. A WhatsAppapplikációból mentett üzenetek archívumát tartalmazza. A WhatsApp képes visszafejteni az elmentett CRYPT-fájlokat, ha ugyanazzal a Google-fiókkal van bejelentkezve, amelyet a biztonsági másolat készítéséhez használt. Utoljára módosítva: 2025-01-22 17:01

Mahagónifák a következő helyeken találhatók: Tai Bwo Wannai faliget - 4 mahagónifa található a ligetben. Kharazi dzsungel - 2 fa található a dzsungel délkeleti sarkában. Ape Atoll - a nagykaputól délre több mahagónifa található. Utoljára módosítva: 2025-06-01 05:06

Azok az osztályok, szoftverkomponensek és mikroszolgáltatások, amelyeknek csak egy felelősségük van, sokkal könnyebben magyarázhatók, érthetők és megvalósíthatók, mint azok, amelyek mindenre megoldást nyújtanak. Ez csökkenti a hibák számát, javítja a fejlesztési sebességet, és sokkal könnyebbé teszi az életét szoftverfejlesztőként. Utoljára módosítva: 2025-01-22 17:01