A dinamikus SQL olyan programozási technika, amely lehetővé teszi SQL utasítások dinamikus felépítését futás közben. Az Oracle két módszert kínál a dinamikus SQL implementálására egy PL/SQL-alkalmazásban: Natív dinamikus SQL, ahol a dinamikus SQL utasításokat közvetlenül PL/SQL blokkokba helyezheti el. Eljárások hívása a DBMS_SQL csomagban. Utoljára módosítva: 2025-01-22 17:01

Az SQL Server AVG() függvénye egy összesítő függvény, amely egy csoport átlagos értékét adja vissza. Ebben a szintaxisban: ALL utasítja az AVG() függvényt, hogy minden értéket vegyen számításba. A DISTINCT arra utasítja az AVG() függvényt, hogy csak egyedi értékeken működjön. Utoljára módosítva: 2025-01-22 17:01

Az Amazon ElastiCache javítja a webalkalmazások teljesítményét azáltal, hogy lehetővé teszi az információk lekérését egy gyors, felügyelt, memórián belüli rendszerből, ahelyett, hogy teljes mértékben lassabb lemezalapú adatbázisokra hagyatkozna. Utoljára módosítva: 2025-01-22 17:01

A tömbök elnevezésének alapszabályai a következők: Az adattípus bármilyen érvényes adattípus lehet, például int, float, char szerkezet vagy union. A tömb nevének követnie kell a változók elnevezési szabályait. a tömb méretének nullának vagy állandó pozitív egésznek kell lennie. Utoljára módosítva: 2025-01-22 17:01

A kérdőíves kutatás keretében a kulcsinformátor azt a személyt jelenti, akivel egy adott szervezetről, társadalmi programról, problémáról vagy érdekcsoportról interjút készítenek. A kulcsfontosságú informátorokkal folytatott interjúkat leggyakrabban szemtől szemben készítik, és zárt és nyílt végű kérdéseket is tartalmazhatnak. Utoljára módosítva: 2025-06-01 05:06

A React-Bootstrap egy olyan könyvtár, amely a Bootstrap összetevőinek teljes újraimplementációját tartalmazza a React segítségével. Nem függ a bootstraptől. js orjQuery. A React Bootstrap használatával használhatja a Bootstrap összetevőit és stílusait, de kevesebb és tisztább kóddal a Reacton keresztül. Utoljára módosítva: 2025-01-22 17:01

A világ legnépszerűbb Zip segédprogramja, a WinZip az iparág összes legnépszerűbb platformjára kínál alkalmazásokat, beleértve a Windows, Mac, iOS és Android rendszereket. Utoljára módosítva: 2025-06-01 05:06

A going to az SMS-ben használatos. A gna szót az SMS-ben használják, ami azt jelenti, hogy leszek, megyek. Utoljára módosítva: 2025-01-22 17:01

Minden idők 10 legjobb könyve Java programozóknak Java párhuzamosság a gyakorlatban. Fej első tervezési minták. A tavasz akcióban. Próbahajtású. A Java teljesítményének végleges útmutatója. Head First Java. Az első az objektum-orientált elemzés és tervezés. Java: Útmutató kezdőknek. Ha valaha is szüksége van egy átfogó Javabookra, akkor ez legyen az. Utoljára módosítva: 2025-06-01 05:06

Tömörítés engedélyezése Nyissa meg az IIS Managert. Kattintson a Start | gombra Kezelőpanel. Kattintson a gépére. Ezután kattintson duplán a jobb oldalon található Tömörítés ikonra. Megnyílik a tömörítési ablak. Itt engedélyezheti a tömörítést dinamikus és statikus tartalomhoz. Az ablak jobb oldalán kattintson az Alkalmaz gombra. Utoljára módosítva: 2025-01-22 17:01

A WildFly 14 a Java Enterprise Edition 8 Platform specifikációinak kivételesen gyors, könnyű és hatékony megvalósítása. A Modular Service Containerre épülő legkorszerűbb architektúra igény szerinti szolgáltatásokat tesz lehetővé, amikor az alkalmazás igényli őket. Utoljára módosítva: 2025-01-22 17:01

DNS továbbítása. Alapértelmezés szerint a DNS-szolgáltatás az 53-as portról történik. A legtöbb operációs rendszeren ez magasabb szintű jogosultságokat igényel. A Consul rendszergazdai vagy root fiókkal való futtatása helyett lehetőség van a megfelelő lekérdezések továbbítására egy másik DNS-kiszolgálóról vagy portátirányításról a Consulhoz, amely nem jogosult porton fut. Utoljára módosítva: 2025-01-22 17:01

HTML5-videócímkék Címke Leírás Videót vagy filmet határoz meg Több médiaforrást határoz meg a médiaelemekhez, például és Szövegsávokat határoz meg a médialejátszókban. Utoljára módosítva: 2025-01-22 17:01

A "Solid State Drive" rövidítése. A merevlemezhez (HDD) hasonló tömegtároló eszköz SSD. Támogatja az adatok olvasását és írását, és a tárolt adatokat állandó állapotban tartja még áramellátás nélkül is. A belső SSD-k számítógéphez, például merevlemezhez csatlakoznak, szabványos IDE vagy SATA csatlakozásokkal. Utoljára módosítva: 2025-01-22 17:01

Az ár szempontjából a Lenovo laptopok tisztességesek, de ez attól függ, hogy milyen laptopot vásárol, és ez az összes említett márkára vonatkozik. A Samsung, Toshiba, HP, Asus ezek mind népszerű márkák a megbízhatóság és az ár miatt, de mindegyik jó és rossz modell, ezért ne vásároljon kizárólag márka alapján. Utoljára módosítva: 2025-01-22 17:01

A Microsoft Azure Key Vault egy felhőalapú felügyeleti szolgáltatás, amely lehetővé teszi a felhasználók számára a kulcsok és apró titkok titkosítását hardveres biztonsági modulok (HSM) által védett kulcsok használatával. A kis titkok a 10 KB-nál kisebb adatok, mint a jelszavak és. PFX fájlok. Utoljára módosítva: 2025-06-01 05:06

Zero Trust Security | Mi az a Zero Trust Network? A zéró bizalom egy olyan biztonsági modell, amely azon az elven alapul, hogy szigorú hozzáférés-szabályozást kell fenntartani, és alapértelmezés szerint nem bízik senkiben, még azokban sem, akik már a hálózaton belül vannak. Utoljára módosítva: 2025-06-01 05:06

Eljárás Jelentkezzen be az ESA-szolgáltatást futtató ESA-állomásra: SSH az ESA-állomásra. Jelentkezzen be rootként. Jelentkezzen be a MongoDB-be rendszergazdaként. Az alapértelmezett jelszó a netwitness. mongo admin -u admin -p Az adminisztrátori fiók jelszavának módosításához írja be. db.changeUserPassword('admin',''). Utoljára módosítva: 2025-01-22 17:01

Jelenleg nincs mód egyetlen cellakimenet exportálására a Jupyterben, de megteheti, hogy az egész notebookot egy hasznosabb formátumba konvertálja, majd csak azokat a részeket vágja ki, amelyekre szüksége van. Utoljára módosítva: 2025-01-22 17:01

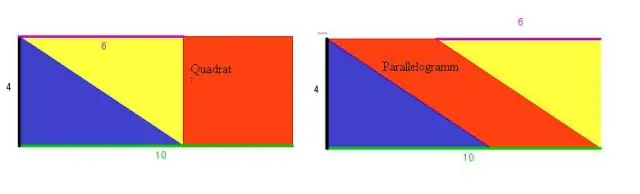

Ha egy paralelogramma két szomszédos oldala egyenlő, akkor rombuszról van szó. Ezt a tesztet gyakran a rombusz definíciójának tekintik. Az a négyszög, amelynek átlói derékszögben felezik egymást, rombusz. Utoljára módosítva: 2025-01-22 17:01

A Niantic átalakítja az Ingresst, hogy barátságosabbá tegye az új játékosok számára. A Pokémon GO előtt volt Ingress. Ez volt a Niantic első játéka – és bár soha nem lett az a túlnyomóan népszerű jelenség, mint a GO, tagadhatatlanul ez tette lehetővé a GO létezését. Utoljára módosítva: 2025-06-01 05:06

Íme, hogyan kell csinálni. Húzza ki a Fire Stick-et a konnektorból 10 másodpercre. Ezután csatlakoztassa újra. Miután az Amazon Fire TV HomeScreen megjelenik, a távirányító készen áll a párosításra. Nyomja meg és tartsa lenyomva a Kezdőlap gombot 10 másodpercig. A sikeres párosítás után megjelenik egy üzenet a képernyőn. Utoljára módosítva: 2025-01-22 17:01

Ezek a legjobb 1000 Rs alatti okosórák Indiában (2019. december 2.): ALONZO Dz09 Új telefon, fekete okosóra. HEALTHIN HIN02-GD telefon Golden Smartwatch. Új DZ09-BLACK UTT-7 telefon FEKETE okosóra. CELESTECH CS009 telefon Fekete okosóra. Oxhox A9 telefon bézs okosóra. Utoljára módosítva: 2025-01-22 17:01

Nyomja meg és tartsa lenyomva a bekapcsológombot (a hátoldalon található), amíg az eszköz ki nem kapcsol (körülbelül 5 másodpercig), majd engedje fel. Soft Reset – LG G2 Nyomja meg és tartsa lenyomva a bekapcsológombot. Válassza a Kikapcsolás lehetőséget. Válassza az OK lehetőséget. Nyomja meg és tartsa lenyomva a bekapcsológombot, amíg az LG logó meg nem jelenik, majd engedje fel. Utoljára módosítva: 2025-01-22 17:01

Std::list. Az std::list egy olyan tároló, amely támogatja az elemek folyamatos időbeli beszúrását és eltávolítását a tárolóban bárhonnan. Általában duplán linkelt listaként valósítják meg. Az std::forward_list-hez képest ez a tároló kétirányú iterációs lehetőséget biztosít, miközben kevésbé helytakarékos. Utoljára módosítva: 2025-01-22 17:01

Ha van egy régebbi otthona, és több éve nem ellenőrizték, akkor lehet, hogy újra kell huzalozni. A jelek, amelyek arra utalnak, hogy újra kell huzaloznia otthonát, többek között a rendszeres megszakítók, a kapcsolók és aljzatok enyhe ütései, a gyakran villogó vagy elhalványuló lámpák, sérült vagy szabaddá vált vezetékek és kábelek. Utoljára módosítva: 2025-01-22 17:01

A függőleges skála túl nagy vagy túl kicsi, vagy kihagyja a számokat, vagy nem nulláról kezdődik. A grafikon nincs megfelelően felcímkézve. Az adatok kimaradnak. Utoljára módosítva: 2025-01-22 17:01

A szabványos egypólusú fényerő-szabályozóval egyetlen kapcsoló vezérli a világítást. A háromirányú fényerő-szabályozóval két kapcsolóval vezérelheti a lámpát. Szüksége lesz egy háromállású fényerő-szabályozóra és egy háromállású kapcsolóra. Ezzel az egyik helyről elsötétíthet, a másik helyről pedig be- és kikapcsolhatja a világítást. Utoljára módosítva: 2025-01-22 17:01

A GTIN két részből áll: a UPC vállalati előtagból és az egyedi termékhez rendelt számból. Ez az első komponens, a UPC vállalati előtag 6 és 10 számjegy közötti hosszúságú, és a GS1 rendeli hozzád. A számjegyek számát az határozza meg, hogy hány termékhez kell számot rendelnie. Utoljára módosítva: 2025-01-22 17:01

AirPrint Minden iPad modell támogatja az AirPrint funkciót. A segédprogram korlátozott számú nyomtatási lehetőséget kínál, lehetővé téve a példányszám kiválasztását, valamint néhány egyéb részletet. Nyomja meg a Select Printer gombot, és az alkalmazás megkeresi az AirPrint-kompatibilis nyomtatókat a Wi-Fi hálózaton. Miután kiválasztotta a nyomtatót, készen áll a használatra. Utoljára módosítva: 2025-01-22 17:01

A beállítást követően egyszerűen importálnia kell annak a személynek a PGP-kulcsát, akinek el szeretné küldeni a titkosított üzenetet. Írja ki az üzenetet egy szövegszerkesztőben, és másolja a vágólapra. Ezután titkosítsa az üzenetet a korábban importált PGP-kulcsra. Ez ennyire egyszerű. Utoljára módosítva: 2025-06-01 05:06

A DMG fájlkiterjesztésű fájl egy Apple Disk Image fájl, vagy néha MacOS X Disk Image fájlnak is nevezik, amely alapvetően egy fizikai lemez digitális rekonstrukciója. Emiatt a DMG gyakran a tömörített szoftvertelepítők tárolására használt fájlformátumot használja ahelyett, hogy fizikai lemezt kellene használnia. Utoljára módosítva: 2025-01-22 17:01

A Resolver olyan függvények gyűjteménye, amelyek választ generálnak egy GraphQL lekérdezésre. Egyszerűen fogalmazva, a feloldó GraphQL lekérdezéskezelőként működik. A GraphQL-séma minden feloldófüggvénye négy pozícióargumentumot fogad el az alábbiak szerint − fieldName:(gyökér, args, kontextus, információ) => {eredmény}. Utoljára módosítva: 2025-01-22 17:01

Igen, a WALL-E név férfinak tűnhet, de úgy látta, hogy „nemben semleges név az írásmódja és a kimondott ragozás miatt”. – kérdezte Kvaran ennek megfelelően. – Akkor miért tekintjük férfinak? Gondolatai: „Ez a tárgyi pozíció miatt van. Utoljára módosítva: 2025-06-01 05:06

Spyware and Madware A madware, a mobil adware rövidítése, általában egy szkript vagy program telepítésével jut el a mobiltelefonra, és gyakran a felhasználó beleegyezése nélkül. A legtöbb őrült program célja az, hogy adatokat gyűjtsön a telefonjáról, hogy hirdetésekkel spamezzen. Utoljára módosítva: 2025-01-22 17:01

Az IBD fájl megnyitásához megfelelő szoftverre van szüksége, mint például a MySQL - InnoDB. Megfelelő szoftver nélkül egy Windows üzenetet fog kapni: "Hogyan szeretné megnyitni ezt a fájlt?" (Windows 10) vagy „A Windows nem tudja megnyitni ezt a fájlt” (Windows 7) vagy hasonló Mac/iPhone/Android figyelmeztetés. Utoljára módosítva: 2025-01-22 17:01

Egyéb vezeték nélküli eszközök – technikailag bármely vezeték nélküli eszköz lehet a jelinterferencia oka. Ezek lehetnek vezeték nélküli hangszórók, babafigyelők, garázsajtónyitók stb. Az áramforrások – a közvetlen közelben lévő elektromos vasúti sínek vagy elektromos vezetékek – WiFi interferenciát okozhatnak. Utoljára módosítva: 2025-01-22 17:01

Szerencsére vannak lépések a probléma megoldására. Nyomja meg egyszerre a „Command”, majd az „Escape” és az „Option” billentyűket a billentyűzeten. Kattintson annak az alkalmazásnak a nevére, amely lefagyott a listában. Nyomja meg és tartsa lenyomva a bekapcsológombot a számítógépen vagy a billentyűzeten, amíg a számítógép ki nem kapcsol. Utoljára módosítva: 2025-01-22 17:01

USB-porthoz csatlakoztatva az „USBkiller” eszköz gyorsan tölti a kondenzátorait az USB-tápforrásról. Aztán amikor fel van töltve, 200V DC-t kisüt a gazdaeszköz adatvonalain keresztül. Ez a technika lehetővé teszi, hogy az USB Killer azonnal megöljön minden olyan számítógépet vagy elektronikus eszközt, amely rendelkezik USB-porttal. Utoljára módosítva: 2025-01-22 17:01

A kommunikációs folyamat az információ vagy üzenet továbbítását vagy továbbítását jelenti a küldőtől egy kiválasztott csatornán keresztül a fogadó felé, leküzdve az ütemét befolyásoló akadályokat. A kommunikáció folyamata ciklikus, mivel a feladóval kezdődik és a feladóval fejeződik be visszajelzés formájában. Utoljára módosítva: 2025-06-01 05:06