A Go kód kompaktabb. Míg a fordítási idő attól függ, hogy valójában mit is kódolunk, a Go lényegesen gyorsabban fordítható C++-on keresztül. Mivel a kódot le kell fordítani futás előtt, és minden változtatás után újra le kell fordítani, a fordítási idő számít a kódolási sebesség szempontjából. Utoljára módosítva: 2025-01-22 17:01

A Secure Search egy böngészőeltérítő, amely a webböngésző kezdőlapját és keresőmotorját biztonságos keresésre változtatja. A Biztonságos keresés átirányítását a felhasználók által telepített „Biztonságos keresés” bővítmény okozza, akár tudatosan, akár nem. Utoljára módosítva: 2025-01-22 17:01

A Microsoft PowerPoint egy olyan szoftveralkalmazás, amelyet elsősorban adatok és információk bemutatására használnak szövegek, animációkkal ellátott diagramok, képek és átmeneti effektusok stb. használatával diák formájában. Segít az embereknek, hogy a közönség előtt praktikusan és egyszerűen jobban megértsék az ötletet vagy a témát. Utoljára módosítva: 2025-01-22 17:01

Milyen szerverbeállításokat használok a Windstream e-mailekhez? Ha e-mail-alkalmazása vagy kliense nem állította be automatikusan a szervereket az e-mail cím megadása után, akkor manuálisan kell megadnia a bejövő (IMAP vagy POP) és a kimenő (SMTP) levelezőszervert. Az IMAP ajánlott a bejövő üzenetekhez. Utoljára módosítva: 2025-01-22 17:01

A rack-szerver, más néven rack-szerver, egy szerverként való használatra szánt számítógép, amelyet úgy terveztek, hogy egy rack-nek nevezett keretrendszerbe telepítsék. Az állvány több rögzítőnyílást, úgynevezett rekeszt tartalmaz, amelyek mindegyike csavarokkal rögzíthető hardveregység rögzítésére szolgál. Utoljára módosítva: 2025-01-22 17:01

Az absztrakció másik valós példája az ATM Machine; Mindannyian olyan műveleteket hajtanak végre az ATM automatán, mint a készpénzfelvétel, pénzátutalás, minikivonatok lekérése stb. de belső részleteket nem tudhatunk az ATM-ről. Megjegyzés: Az adatok absztrakciójával biztosítható az adatok védelme a jogosulatlan módszerek ellen. Utoljára módosítva: 2025-01-22 17:01

Ha hozzászokott a programok szerkesztéséhez, bosszankodhat, hogy az After Effects alapértelmezett élő lejátszása nem játssza le a hangot. A hang meghallgatásához meg kell csinálni a RAM előnézetét. A RAM előnézetéhez kattintson a jobb szélső szimbólumra az Előnézet panelen. Alternatív megoldásként nyomja meg a 0 gombot a számbillentyűzeten. Utoljára módosítva: 2025-01-22 17:01

Milyen két műveletet hajt végre egy Cisco switch? (Válasszon kettőt.) olyan útválasztási tábla létrehozása, amely a keret fejlécében szereplő első IP-címen alapul. a keretek forrás MAC-címeinek felhasználása MAC-címtábla felépítéséhez és karbantartásához. ismeretlen cél IP-című keretek továbbítása az alapértelmezett átjáróhoz. Utoljára módosítva: 2025-01-22 17:01

A késleltetést ezredmásodpercben mérik, és a hálózaton belüli kapcsolat minőségét jelzi. Bármi, ami 100 ms vagy annál rövidebb, elfogadható formázásnak minősül. Viszont 20-40ms az optimális. Utoljára módosítva: 2025-01-22 17:01

Sokféle anyagból készülhetnek. Fából készült rúdokat, betonrúdokat, öntött betont és acélpaneleket egyaránt használtak, és ezek költsége, tartóssága és légtömörsége eltérő. A gabonát, cementet és faaprítékot tároló silókat jellemzően légcsúszdákkal vagy csigákkal rakják ki. Utoljára módosítva: 2025-01-22 17:01

Loopback. (2) A Loopback egy kommunikációs csatorna, amelynek csak egy végpontja van. A TCP/IP-hálózatok egy visszahurkolást határoznak meg, amely lehetővé teszi, hogy az ügyfélszoftver kommunikáljon az ugyanazon a számítógépen lévő szerverszoftverrel. a felhasználók megadhatnak egy IP-címet, általában 127.0. 0.1, amely a számítógép TCP/IP hálózati konfigurációjára mutat vissza. Utoljára módosítva: 2025-01-22 17:01

A tanúsítványainkért díjat nem számítunk fel. A Let's Encrypt nonprofit szervezet, küldetésünk egy biztonságosabb és a magánéletet tiszteletben tartó web létrehozása a HTTPS széles körű elterjedésének elősegítésével. Szolgáltatásaink ingyenesek és könnyen használhatók, így minden webhely telepítheti a HTTPS-t. Utoljára módosítva: 2025-01-22 17:01

Igen. Megvásárolhatja a Word, az Excel és a PowerPoint for Mac vagy PC önálló verzióit. Nyissa meg a Microsoft Store-t, és keresse meg a kívánt alkalmazást. Lehetősége van a Visio vagy Project egyszeri megvásárlására vagy előfizetésére is, amely csak PC-ken érhető el. Utoljára módosítva: 2025-06-01 05:06

A Linux a legismertebb és leggyakrabban használt nyílt forráskódú operációs rendszer. Operációs rendszerként a Linuxis szoftver, amely a számítógép összes többi szoftvere alatt helyezkedik el, fogadja a kéréseket ezektől a programoktól, és továbbítja ezeket a kéréseket a számítógép hardveréhez. Utoljára módosítva: 2025-06-01 05:06

Hogyan DDoS egy IP-t a cmd használatával. Az egyik legalapvetőbb és legalapvetőbb szolgáltatásmegtagadási módszer az úgynevezett „halál ping”, és a parancssort használja az Internet Protokoll-címek adatcsomagokkal való elárasztásához. Kis léptékű és alapvető természete miatt a ping of death támadások általában kisebb célpontok ellen működnek a legjobban. Utoljára módosítva: 2025-01-22 17:01

Telepítési képességgel rendelkező csomag hozzáadásakor az automatikusan frissíti a munkaterület-konfigurációt (angular.json fájl) a kiválasztott projekt telepítési szakaszával. Ezután az ng deploy paranccsal telepítheti a projektet. Például a következő parancs automatikusan telepít egy projektet a Firebase rendszerbe. Utoljára módosítva: 2025-06-01 05:06

Meggyőződés egy mondatban ?? Testvériségünk levelet kapott a kollégiumtól, amelyben arra kértek minket, hogy kerüljük el a hangos partikat, különben jogi problémákkal kell szembenéznünk. A csődbe jutott cégnek forráshiány miatt meg kellett szakadnia a működésétől. Mivel volt egy sérült játékosunk, a paintball csapatomnak meg kellett győznie ellenfelünk támadását. Utoljára módosítva: 2025-01-22 17:01

A keretek közötti tömörítés a tömörítés egyik formája, amelyben a kodek egy kereten belül tömöríti az adatokat a többihez képest. Ezeket a relatív kereteket delta kereteknek nevezzük. Utoljára módosítva: 2025-01-22 17:01

A British Computer Society (BCS) egy szakmai testület és egy tanult társadalom, amely az információs technológia (IT) és a számítástechnika területén dolgozókat képviseli mind az Egyesült Királyságban, mind nemzetközi szinten. Utoljára módosítva: 2025-01-22 17:01

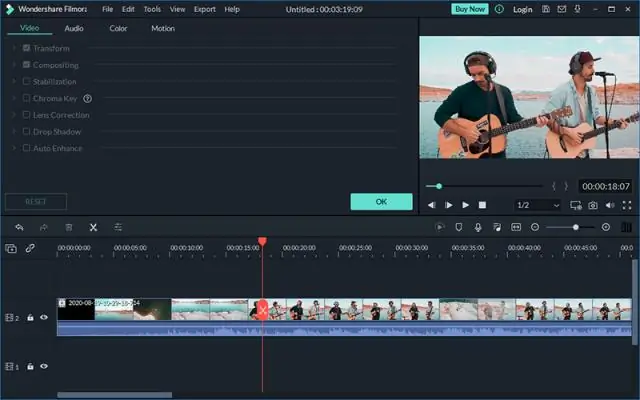

Vízjel, logó vagy képek hozzáadása a FilmoraScrn-hez egyszerű, mindössze annyit kell tennie: Importálja a játék videóját és a vízjel képét az idővonalra; Állítsa be a vízjel kép szegélyét, például a keret színét, átlátszatlanságát és méretét; Szöveg- és fedvényeffektusokat is hozzáadhat vízjelként, ha szeretné. Utoljára módosítva: 2025-01-22 17:01

Az SSH-kapcsolatok életben tartása Indítsa el a PuTTY-t. Töltse be a kapcsolati munkamenetet. A Kategória panelen kattintson a Kapcsolat elemre. A Null csomagok küldése a munkamenet aktív tartása érdekében mezőbe írja be a Másodpercek az életben maradások között mezőbe a 240 értéket. A Kategória panelen kattintson a Munkamenet elemre. Kattintson a Mentés gombra. Csatlakozzon fiókjához, és figyelje a kapcsolatot. Utoljára módosítva: 2025-06-01 05:06

A reguláris kifejezések (más néven reguláris kifejezések) meghatározott minták keresésére szolgálnak egy listában. A Google Analytics rendszerben a regex segítségével bármit megtalálhat, ami megfelel egy bizonyos mintának. Például megtalálhatja az összes oldalt egy alkönyvtáron belül, vagy az összes oldalt, amelynek lekérdezési karakterlánca több mint tíz karakter hosszú. Utoljára módosítva: 2025-06-01 05:06

Pendrive behelyezése az USB-portba. Az iStockPhoto licence. főnév. Az apen meghajtó definíciója egy toll alakú kis tárolóeszköz, beépített adattárolóval, amely az USB-porton keresztül csatlakozik a számítógéphez. A pendrive-ra példa egy rejtett USB-porttal ellátott toll az adatok mentésére. Utoljára módosítva: 2025-01-22 17:01

San Francisco. Utoljára módosítva: 2025-01-22 17:01

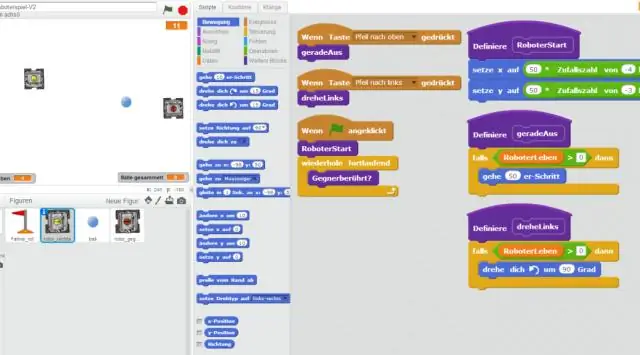

Helyezze a robotot a padlóra, kapcsolja be, és aktiválja a Bluetooth-t okostelefonján vagy táblagépén. Nyissa meg a Wonderapp vagy a Blockly alkalmazást, és kövesse az utasításokat a therobot beállításához. Az alkalmazás és a robot ugyanazt a nyelvet használja, amely a mobileszköz nyelvi beállításaiban van kiválasztva. Utoljára módosítva: 2025-01-22 17:01

A CyberLink YouCam virtuális illesztőprogramot használ a legtöbb webkamerás eszközzel és üzenetküldő szoftverrel való munkavégzéshez. Íme a fő funkciók: Adjon hozzá effektusokat a webkamerás videóhoz, beleértve az avatarokat, szűrőket és részecskéket, érzelmeket, torzításokat és kereteket. Adjon hozzá kiegészítő modul-effektusokat, például kalapokat és maszkokat. a webkamerájához. Utoljára módosítva: 2025-01-22 17:01

A számítógépes hálózatokban a localhost egy gazdagépnév, ami ezt a számítógépet jelenti. A visszahurkolt hálózati interfészen keresztül a gazdagépen futó hálózati szolgáltatások elérésére szolgál. A visszahurkolási interfész használata megkerül minden helyi hálózati interfész hardvert. Utoljára módosítva: 2025-01-22 17:01

A tárolt eljárások jobb teljesítményt nyújtanak, mivel kevesebb hívást kell küldeni az adatbázisba. Például, ha egy tárolt eljárás négy SQL-utasítást tartalmaz a kódban, akkor minden egyes SQL-utasítás négy hívása helyett egyetlen adatbázishívást kell végrehajtani. Utoljára módosítva: 2025-01-22 17:01

A SharkBite idomok PEX merevítővel vannak ellátva, amely előre van töltve a szerelvénybe PEX, PE-RT és HDPE számára. A PEX merevítőt nem kell eltávolítani réz vagy CPVC alkalmazásokhoz. Tolja a szerelvényt az imént a csövön végzett beillesztési jelig. Most kapcsolja be a vizet, és ellenőrizze a csatlakozást. Utoljára módosítva: 2025-06-01 05:06

Az ész, mint a megismerés módja. Az észt gyakran felbecsülhetetlen értékűnek tartják annak mérlegeléséhez, hogy a tudásigények vagy akár az emberek megbízhatóak-e. Az észt néha szembeállítják az érzelmekkel, miáltal az érzelmi nyelvezet és az érzelmi érvek akadályozzák tudáskeresésünket; eltérít minket az "igazságtól". Utoljára módosítva: 2025-01-22 17:01

három Mi is az az automatizálási rendszer? Automatizálás vagy az automatikus vezérlés különféle vezérlések használata rendszerek berendezések üzemeltetéséhez, például gépekhez, gyári folyamatokhoz, kazánokhoz és hőkezelő kemencékhez, telefonhálózatok bekapcsolásához, hajók, repülőgépek kormányzásához és stabilizálásához, valamint egyéb alkalmazásokhoz és járművekhez, minimális vagy csökkent emberi igénybevétellel Hasonlóképpen, milyen igényei vannak az automatizálás. Utoljára módosítva: 2025-01-22 17:01

Parancssori paraméterek. WildFly 8 felügyelt tartomány elindításához futtassa a $JBOSS_HOME/bin/domain.sh parancsfájlt. Egy önálló kiszolgáló indításához futtassa a $JBOSS_HOME/bin/standalone.sh fájlt. Argumentumok nélkül a rendszer az alapértelmezett konfigurációt használja. Utoljára módosítva: 2025-06-01 05:06

A legjobb középkategóriás okostelefonok, amelyeket megvásárolhat Xiaomi Mi 9T Pro: Kivételes telefon fantasztikus áron. Motorola Moto G7 teljesítmény: A legjobb az akkumulátor élettartamához. Google Pixel 3a: A legjobb középkategóriás kamera. OnePlus 6T: Nagyszerű középkategóriás telefon, most még jobb lett. Xiaomi Pocophone F1: A legjobb középkategóriás telefon 300 GBP alatt. Utoljára módosítva: 2025-01-22 17:01

Az Enterprise és Enterprise Plus licencek a vSAN Standard és Advanced szolgáltatásaira épülnek azáltal, hogy támogatják a vSAN kiterjesztett fürtkonfigurációit és a nyugalmi adatok titkosítását. A deduplikáció és tömörítés, valamint a RAID-5/6 törlési kódolási funkciók teljes flash-alapú vSAN konfigurációt igényelnek. Utoljára módosítva: 2025-01-22 17:01

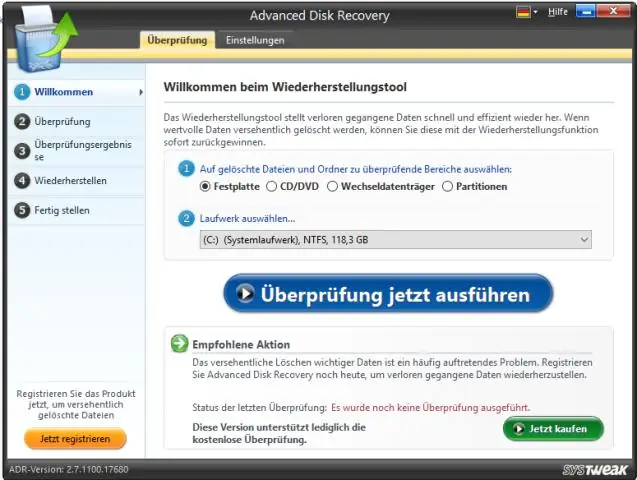

Állítsa vissza elveszett adatait a Disk Drill segítségével Launch Disk Drill. Töltse le a Disk Drill for Windows programot a törölt fájlok helyreállításához. Válassza ki a Meghajtó és helyreállítás típusát. Az elérhető meghajtók listájában keresse meg azt a meghajtót, amelyről vissza szeretné állítani a törölt adatokat. Helyezze vissza a törölt fájlokat. Folytassa a törölt fájlok lekérésével. Utoljára módosítva: 2025-06-01 05:06

IPhone és iPad: Nyissa meg a PDF-mellékletet a Mail alkalmazásban, majd kattintson a „Megjelölés és válasz” gombra az aláíráshoz. iPhone és Android: Töltse le az Adobe Fill & Sign alkalmazást, nyissa meg a PDF-et, és koppintson az Aláírás gombra. Chrome: Telepítse a HelloSign bővítményt, töltse fel PDF-jét, és kattintson az Aláírás gombra. Utoljára módosítva: 2025-06-01 05:06

A Gemfile egy fájl, amelynek a sínprojekt gyökerében kell lennie. A Ruby programok drágakő-függőségének leírására szolgál. Az első dolog a gemfile-ben egy forrás, amelyben megadja a Gemfile-nak, hogy hol keresse a drágaköveket. A forrás blokkként hívható, és több forrás is lehet a gemfile-ban. Utoljára módosítva: 2025-01-22 17:01

A három pontot a Typescript (az ES7-ből is) terjedési operátorként ismerjük. A spread operátor egy tömb összes elemét adja vissza. Utoljára módosítva: 2025-01-22 17:01

A Chili's szakács/mosogatógép átlagos órabére az Egyesült Államokban körülbelül 11,52 dollár, ami megfelel az országos átlagnak. Utoljára módosítva: 2025-01-22 17:01

A problémamegoldás alapvető eszköze a matematikai ismeretek bármilyen szintű fejlesztésének. A problémamegoldás olyan kontextust ad a tanulóknak, amelyek segítségével megérthetik a tanult matematikát. A problémák felhasználhatók új fogalmak bevezetésére és a korábban tanult ismeretek bővítésére. Utoljára módosítva: 2025-01-22 17:01