Az urs azt jelenti, hogy a tiéd. Utoljára módosítva: 2025-06-01 05:06

Az adatmodell az adatok alkalmazásban való tárolásának architekturálisan strukturált módja. A Salesforce platform szabványos modellt biztosít, amely lehetővé teszi az adatmodellek testreszabását az egyéni funkciókhoz. Adatmodellezés: Adjon struktúrát az adatoknak – mezők, objektumok és kapcsolatok a Salesforce Orgban. Utoljára módosítva: 2025-01-22 17:01

A Function Point (FP) egy olyan mértékegység, amely kifejezi az információs rendszer (mint termék) által a felhasználó számára biztosított üzleti funkcionalitás mennyiségét. Az FP-k a szoftver méretét mérik. Széles körben elfogadottak a funkcionális méretezés ipari szabványaként. Utoljára módosítva: 2025-01-22 17:01

A legjobb válasz: A legnagyobb külső merevlemez, amelyet a PS4 támogat, akár 8 TB lehet, ami a konzol maximális külső tárolókapacitása. Utoljára módosítva: 2025-01-22 17:01

Testérzékelők Lehetővé teszi a pulzusmérőkből, fitneszkövetőkből és más külső érzékelőkből származó egészségügyi adatok elérését. Jó: A fitneszalkalmazásoknak szüksége van erre az engedélyre, hogy figyelemmel kísérhessék a pulzusszámát edzés közben, egészségügyi tippeket adhassanak stb. A rossz: egy rosszindulatú alkalmazás kémkedhet az egészsége után. Utoljára módosítva: 2025-06-01 05:06

A Tiger Cash ideális minden olyan diák számára, aki Mizzou személyi igazolvánnyal rendelkezik, és az egyetemen tölt időt. A TigerCard Manager lehetővé teszi a felhasználók számára, hogy pénzt utaljanak be előre fizetett számlára, amelyet a The Mizzou Store-ban, a Campus Dining Services összes helyén és a MizzouRec egyes szolgáltatásaiban használhatnak. Utoljára módosítva: 2025-01-22 17:01

V: Ha bejelentkezett felhasználóként éri el az Oath szolgáltatásait (pl. van fiókja és bejelentkezik, hogy hozzáférjen olyan szolgáltatásokhoz, mint a Messenger, a Yahoo Mail, az AOL Mail és mások), el kell fogadnia az új Oath szolgáltatási feltételeket és Az Oath adatvédelmi szabályzata. Ezek a változtatások azonnal hatályba lépnek a bejelentkezett felhasználók számára, amint beleegyeznek. Utoljára módosítva: 2025-01-22 17:01

Az Oracle VirtualBox, korábban SunVirtualBox, egy nyílt forráskódú virtualizációs platform, amely lehetővé teszi több operációs rendszer futtatását egyetlen gépen. Ha VMware-ről VirtualBoxra vált, importálhat vagy olvashat VMwarevirtuális gépet a VirtualBoxban. Utoljára módosítva: 2025-01-22 17:01

Az adatbázis-adminisztrátorok (DBA-k) speciális szoftvereket használnak az adatok tárolására és rendszerezésére. A szerepkör tartalmazhat kapacitástervezést, telepítést, konfigurációt, adatbázis-tervezést, migrációt, teljesítményfigyelést, biztonságot, hibaelhárítást, valamint biztonsági mentést és adat-helyreállítást. Utoljára módosítva: 2025-01-22 17:01

A műveletsávban található művelettúlcsordulás hozzáférést biztosít az alkalmazás kevésbé gyakran használt műveleteihez. A túlcsordulás ikon csak azokon a telefonokon jelenik meg, amelyeken nincs hardver menü. A menügombokkal rendelkező telefonok a művelet túlcsordulását jelenítik meg, amikor a felhasználó megnyomja a gombot. A művelet túlcsordulása a jobb oldalon van rögzítve. Utoljára módosítva: 2025-01-22 17:01

termesz Ebből a szempontból hogyan hívják a fehér hangyát? A termeszfészkek általában voltak ismert, mint terminarium vagy termitaria. A korábbi angolban a termeszek voltak ismert, mint "faipari hangyák "vagy" fehér hangyák A modern kifejezést először 1781-ben használták.. Utoljára módosítva: 2025-06-01 05:06

Az SQL Serverben a szinonimák egy adatbázis-objektum álneve vagy alternatív neve, például tábla, nézet, tárolt eljárás, felhasználó által definiált függvény és sorozat. A szinonimák számos előnnyel járnak, ha megfelelően használja. Utoljára módosítva: 2025-01-22 17:01

Az indexálnév egy másodlagos név, amelyet egy vagy több létező indexre utalnak. A legtöbb Elasticsearch API elfogad egy indexálnevet az indexnév helyett. Utoljára módosítva: 2025-06-01 05:06

Tökéletes programozóknak A Linux szinte az összes fő programozási nyelvet támogatja (Python, C/C++, Java, Perl, Ruby stb.). Ezen túlmenően a programozáshoz hasznos alkalmazások széles skáláját kínálja. A Linux terminál jobb, mint a fejlesztők számára a Window parancssor használata. Utoljára módosítva: 2025-01-22 17:01

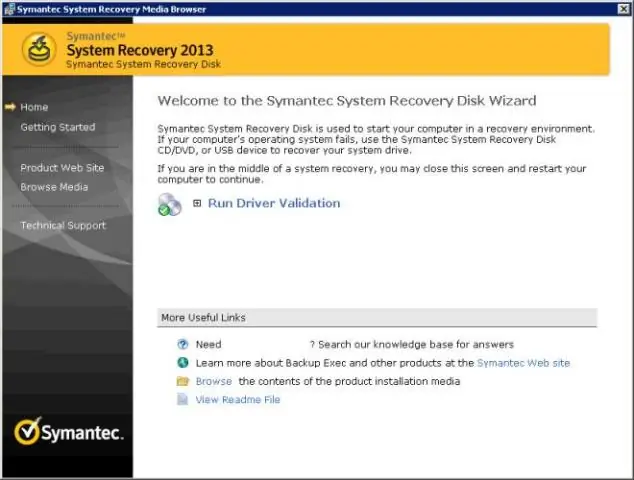

Miután belépett a Ghostba, tegye a következő lépéseket a kép helyi létrehozásához: Kattintson az OK gombra az információs Ghost képernyőn. Kattintson a Helyi elemre. Kattintson a Lemez elemre. Kattintson a Képhez gombra. Válassza ki azt a meghajtót, amelynek képét rögzíteni kívánja, és kattintson az OK gombra. Keresse meg azt a külső eszközt, amelyen tárolni kívánja a képét, és adjon meg egy fájlnevet. Kattintson a Mentés gombra. Utoljára módosítva: 2025-06-01 05:06

A Supremo egy kis futtatható fájlból áll, amely nem igényli az útválasztók vagy a tűzfalak telepítését és konfigurálását. BIZTONSÁGOS. Csatlakozzon egy távoli eszközhöz, és vigye át fájljait teljes biztonságban az AES 256 bites algoritmusának köszönhetően az UAC-kompatibilitáshoz. Utoljára módosítva: 2025-01-22 17:01

Kattintson a szerverek fülre az eclipse-ben, majd kattintson duplán az ott felsorolt kiszolgálóra. Válassza ki a port fület a megnyitott konfigurációs oldalon. Változtassa meg a portot bármely más portra. Indítsa újra a szervert. Utoljára módosítva: 2025-01-22 17:01

Az egyik legalapvetőbb ok, amiért az ápolók az informatikára összpontosítanak, az országos elektronikus egészségügyi nyilvántartó rendszer megjelenése. Az ápolóknak legalább tudniuk kell, hogyan dokumentálják a beteg ellátását, és be kell tartaniuk a megfelelő adatvédelmi óvintézkedéseket a kórház számítógépes rendszerén. Utoljára módosítva: 2025-01-22 17:01

A SafeBack egy szoftvereszköz, amelyet számítógépes bizonyítékok megőrzésére használnak. A SafeBack eredeti verzióját az összes jelentős amerikai katonai ügynökség, amerikai hírszerző ügynökség és több ezer bűnüldöző szerv használja világszerte. Utoljára módosítva: 2025-01-22 17:01

Kattintson a fogaskerék ikonra bármely Gmail-oldal tetején, és válassza a Levelezési beállítások lehetőséget. Kattintson a Fiókok és importálás lehetőségre. Kattintson a Jelszó-helyreállítási beállítások módosítása lehetőségre a "Fiókbeállítások módosítása" részben. Kattintson a Szerkesztés lehetőségre a „Biztonsági kérdés” alatt. Töltse ki az űrlapot, és kattintson a Mentés gombra a módosítások végrehajtásához. Utoljára módosítva: 2025-01-22 17:01

A növekményes biztonsági mentés olyan, amelyben az adatok egymást követő másolatai csak azt a részt tartalmazzák, amely az előző biztonsági másolat készítése óta megváltozott. Ha teljes helyreállításra van szükség, a visszaállítási folyamatnak szüksége lesz az utolsó teljes biztonsági másolatra, valamint az összes növekményes biztonsági másolatra a visszaállítás pontjáig. Utoljára módosítva: 2025-01-22 17:01

A Verizon Plan Unlimited csomaggal minden számlázási ciklusban 15 GB-nyi nagysebességű 4G LTE adatforgalmat kap a Mobile Hotspot és a Jetpacks számára. Miután felhasználta a 15 GB 4G LTE adatforgalmat, a mobil hotspot adatsebessége akár 600 Kbps-ra csökken a számlázási ciklus hátralévő részében. Utoljára módosítva: 2025-06-01 05:06

Összegzés. A fenyegetés minden olyan tevékenység, amely adatvesztéshez/korrupcióhoz vezethet a normál üzleti működés megzavarásáig. Vannak fizikai és nem fizikai fenyegetések. A fizikai fenyegetések kárt okoznak a számítógépes rendszerek hardverében és infrastruktúrájában. Ilyen például a lopás, vandalizmus a természeti katasztrófákig. Utoljára módosítva: 2025-06-01 05:06

Használata: Tartsa lenyomva az Alt billentyűt (jobbra vagy balra), és nyomja meg az ékezetes betűt. Nagybetűk esetén tartsa lenyomva a Shift és az Alt billentyűt, és nyomja meg az ékezetes betűt. Szimbólumok esetén tartsa lenyomva az Alt billentyűt, és nyomja meg a szimbólumot tartalmazó betűt. Utoljára módosítva: 2025-01-22 17:01

A Fitbit Ace nyomon követi a lépéseket, az aktív perceket és az alvást, és statisztikákat jelenít meg egy világos, könnyen olvasható kijelzőn. Utoljára módosítva: 2025-01-22 17:01

Ezt csak úgy teheti meg, ha lehalkítja a hangerőt az iPhone Xs, iPhone Xs Max és iPhone Xr bal oldalán található gombokkal, amíg a készülék be nem indul rezgésmódba. Ha a telefon hangereje el van némítva, a fényképezőgép zárhangja nem hallatszik kattanó exponáló hangot, amikor képeket készít. Utoljára módosítva: 2025-01-22 17:01

Kattintson a jobb gombbal egy entitásra, mutasson az Új hozzáadása pontra, és válassza az Összetett tulajdonság lehetőséget. Az entitáshoz egy komplex típusú tulajdonság kerül hozzáadásra alapértelmezett névvel. A tulajdonsághoz egy alapértelmezett típus van hozzárendelve (a meglévő komplex típusok közül választva). Rendelje hozzá a kívánt típust a tulajdonsághoz a Tulajdonságok ablakban. Utoljára módosítva: 2025-01-22 17:01

Adatbázisok oktatáshoz Az általános iskoláktól a főiskolákig az oktatási intézmények adatbázisokat használnak a tanulók, osztályzatok, átigazolások, átiratok és egyéb tanulói adatok nyomon követésére. Vannak még speciális adatbázis-csomagok is, amelyek iskolákra és főiskolákra vonatkoznak. Utoljára módosítva: 2025-01-22 17:01

Privát VLAN. A virtuális LAN-t (VLAN) arra használják, hogy a szórási tartományt kisebb tartományokra bontsák a 2. rétegben. Csak az azonos VLAN-hoz tartozó (minden) gazdagép tud egymással kommunikálni, míg a többi VLAN-állomással kommunikál. Utoljára módosítva: 2025-06-01 05:06

A Microsoft® Virtual Machine egy olyan szoftvermotor, amely Java kódot futtat. A Microsoft virtualmachine CD-jét a Microsoft operációs rendszereinek több korábbi verziójához mellékelték. A Microsoft Virtualmachine CD már nem érhető el. Utoljára módosítva: 2025-01-22 17:01

Szöveg keresése és cseréje Válassza a Kezdőlap > Csere menüpontot, vagy nyomja meg a Ctrl+H billentyűkombinációt. Írja be a keresni kívánt szót vagy kifejezést a keresőmezőbe. Írja be az új szöveget a Csere mezőbe. Válassza a Következő keresése lehetőséget, amíg el nem éri a frissíteni kívánt szót. Válassza a Csere lehetőséget. Az összes példány egyidejű frissítéséhez válassza az Összes cseréje lehetőséget. Utoljára módosítva: 2025-01-22 17:01

A képek Pandigital képkeretre való betöltéséhez szüksége lesz egy USB flash meghajtóra, amelyen képek vannak, egy SD-memóriakártyára, amelyen képek vannak, vagy olyan eszközre, amely Bluetooth-t használ, és képek vannak rajta. Utoljára módosítva: 2025-01-22 17:01

A viasz, a CBD-olaj, a hash és a marihuána minden formája már kifejezetten az I. listán szereplő besorolás részét képezi, és ezeknek a somailizálása (beleértve a használt kellékeket is) – különösen az állam határain keresztül – szövetségi bűncselekmény, és a szankciók olyan súlyosak lehetnek, mint öt év szövetségi büntetés-végrehajtási intézetben – 50 grammnál kevesebbért. Utoljára módosítva: 2025-06-01 05:06

Egy bájt 256 (28) különálló értéket képviselhet, például 0 és 255 közötti nem negatív egész számokat vagy &mínusz 128 és 127 közötti előjeles egészeket. Utoljára módosítva: 2025-06-01 05:06

Íme a háztulajdonosok által hasznosnak bizonyult legjobb 8 módszer a csomagok kézbesítésének biztosítására. Használjon Smart Package Lockers-t vagy vegyesboltot. Telepítsen biztonsági kamerákat a csomaglopás megelőzése érdekében. Csomagok kézbesítése munkahelyére/irodájába. Szerezze be az Amazon kulcsát a csomag kézbesítéséhez. A kézbesítéskor aláírás szükséges a csomaglopás megállításához. Utoljára módosítva: 2025-01-22 17:01

Az utolsó jól ismert konfiguráció minden alkalommal eltárolja a fontos rendszert és rendszerleíró adatbázist, amikor kikapcsolja a számítógépet és a Windows sikeresen leáll. Csak a rendszerbeállításokat érinti, és nem módosítja az Ön személyes adatait. Ugyanebben a tekintetben nem segít helyreállítani a törölt fájlokat vagy a sérült illesztőprogramokat. Utoljára módosítva: 2025-01-22 17:01

#ffffff szín RGB értéke (255 255 255). Ez a hexadecimális színkód egyben a web biztonságos színe is, amely megegyezik a #FFF-vel. A #ffffff szín neve Fehér szín. #ffffff hex szín piros értéke 255, zöld értéke 255 és kék RGB értéke 255. Utoljára módosítva: 2025-01-22 17:01

A Scala önmagában nem teszi lehetővé a többszörös öröklődést, de lehetővé teszi több tulajdonság kiterjesztését. A tulajdonságok az interfészek és mezők osztályok közötti megosztására szolgálnak. Hasonlóak a Java 8 interfészeihez. Az osztályok és az objektumok kiterjeszthetik a tulajdonságokat, de a tulajdonságok nem példányosíthatók, ezért nincsenek paramétereik. Utoljára módosítva: 2025-01-22 17:01

Hogyan működik? Hasonlóan azokhoz a keresőmotorokhoz, amelyek bejárókat küldenek az internet távoli részeire, a közösségi médiafigyelés egy algoritmus alapú eszköz, amely feltérképezi és folyamatosan indexeli a webhelyeket. A webhelyek indexelését követően lekérdezések vagy karakterláncok alapján lehet keresni rajtuk. Utoljára módosítva: 2025-06-01 05:06

A Tableau normál szűrői függetlenek egymástól. Ez azt jelenti, hogy mindegyik szűrő beolvassa az összes sort a forrásadatokból, és létrehozza a saját eredményét. Létrehoz egy függő numerikus vagy felső N szűrőt − Beállíthat egy kontextusszűrőt úgy, hogy csak az érdeklődésre számot tartó adatokat tartalmazza, majd beállíthat egy numerikus vagy felső N szűrőt. Utoljára módosítva: 2025-01-22 17:01