A szemiotikának és a szemiológiának hasonló az etimológiája és jelentése: a jelek tanulmányozása. Az orvosi szemiológia a tünetek, a szomatikus jelek és a laboratóriumi jelek tanulmányozását, az anamnézis felvételét és a fizikális vizsgálatot foglalja magában (az angol nyelvű országokban ágy melletti diagnosztikai vizsgálatként vagy fizikai diagnózisként ismerik). Utoljára módosítva: 2025-01-22 17:01

Apple Watch Első generációs Apple Watch fehér sportpánttal Gyártó Quanta Computer Compal Electronics (szerződéses gyártó) Típus Okosóra Megjelenés dátuma Eredeti: 2015. április 24., 1. sorozat és 2. sorozat: 2016. szeptember 16. 3. sorozat: 2017. szeptember 22., 4. sorozat: szeptember 2018. 21., 5. sorozat: 2019. szeptember 20. Utoljára módosítva: 2025-01-22 17:01

A vásárlás okai Ha gyermeke csuklóján van egy óra, kevésbé valószínű, hogy a párosított telefont "véletlenül" elfelejtik vagy (valójában) elveszik, így mindig tudni fogja, hol van. Kevesebb ok arra, hogy kihúzza a táskájából, kevesebb az elvesztési lehetőség. Utoljára módosítva: 2025-01-22 17:01

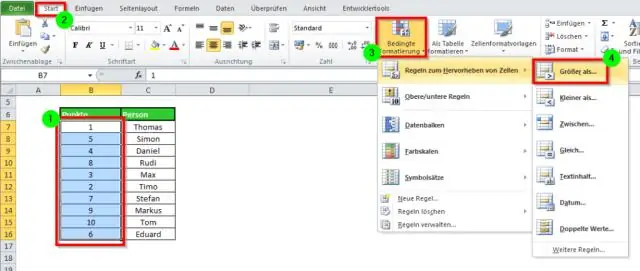

Az Excelben minden máshoz hasonlóan a címek is teljesen személyre szabhatók, beleértve azt is, hogy hol helyezzük el őket, és hogyan helyezzük át az adatokat. Használjon fejlécet. Kattintson a „Fejléc és lábléc” gombra a szalagon. Kattintson a szövegmezőbe, és írja be a táblázat címét. Használja a felső sort. Írja be a táblázat címét. Utoljára módosítva: 2025-06-01 05:06

Enumerable, #each és Enumerator A felsorolás az objektumok áthaladását jelenti. A Rubyban egy objektumot felsorolhatónak nevezünk, ha az elemek halmazát írja le, és egy metódust, amellyel mindegyiken át lehet hurkolni. Ha egy tömb blokkjával hívjuk meg, az #each metódus végrehajtja a blokkot a tömb minden elemére. Utoljára módosítva: 2025-01-22 17:01

Kritériumok Mondatpéldák Vannak speciális kritériumaink és bizonyos korlátaink. Minden kritériumunknak megfelelt; stabil munkahely, kedvező árú lakások, állami főiskola és regionális kórház. De azáltal, hogy egyáltalán harcolt, túllépi az akkori kritériumokat, és a történelem egyik nagykapitányává válik. Utoljára módosítva: 2025-01-22 17:01

A „csak WPA2” hálózatban minden ügyfélnek támogatnia kell a WPA2(AES) szabványt a hitelesítéshez. A „WPA2/WPA vegyes módú” hálózatban WPA(TKIP) és WPA2(AES) kliensekhez is lehet csatlakozni. Vegye figyelembe, hogy a TKIP nem olyan biztonságos, mint az AES, ezért lehetőség szerint kizárólag a WPA2/AES-t szabad használni. Utoljára módosítva: 2025-01-22 17:01

Nyissa meg az iPhoto alkalmazást, és kattintson bármelyik képre. Az alján található „asztal” gombra kattintva ezt a képet állítja be az asztal háttereként. Válasszon ki több képet a Shift-kattintással (ha egy sorban vannak) vagy a Command-kattintással (ha más fényképek választják el őket), majd kattintson az asztal gombra. Utoljára módosítva: 2025-01-22 17:01

Nehéz megtanulni a VBA-t? - Quora. Igen és nem. A VBA talán az egyik legegyszerűbb a hasznos és leggyakrabban használt nyelvek között. Ideális esetben érdemes elvégezni egy alaptanfolyamot az OOP - objektum orientált programozásból, mielőtt bármilyen strukturált/objektum orientált nyelvet tanulna. Utoljára módosítva: 2025-06-01 05:06

Szoftver műfaj: Alkalmazási keretrendszer. Utoljára módosítva: 2025-01-22 17:01

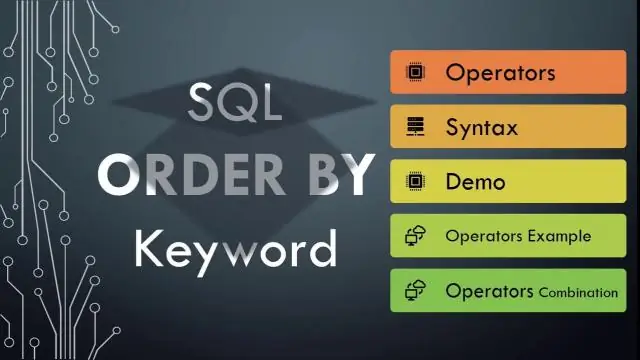

T-SQL – ORDER BY záradék. Reklámok. Az MS SQL Server ORDER BY záradéka az adatok növekvő vagy csökkenő sorrendbe rendezésére szolgál, egy vagy több oszlop alapján. Egyes adatbázis-rendezési lekérdezések alapértelmezés szerint növekvő sorrendben jelennek meg. Utoljára módosítva: 2025-01-22 17:01

Igaz, ez a Godaddy! Tárhelyszolgáltató komplett SSD VPS-sel és megosztott tárhellyel. A Domaincontrol.com névszerverek az alapértelmezett névszerverek, amelyeket a Godaddy biztosít azoknak a tartományoknak, amelyek a dns-t a Godaddy-vel hosztolták. Utoljára módosítva: 2025-01-22 17:01

A keleti és nyugati irányú I-94 detroiti metró repülőtér közelében egy sáv lesz nyitva az I-275 és az US-24 (Telegraph Road) között, este 8 órától. péntektől hétfő reggel 5 óráig. A keleti és nyugati irányba tartó I-94 egy sáv lesz nyitva a Conner Street és az M-3 (Gratiot Avenue) között 5:00 és 17:00 között. szombat. Utoljára módosítva: 2025-06-01 05:06

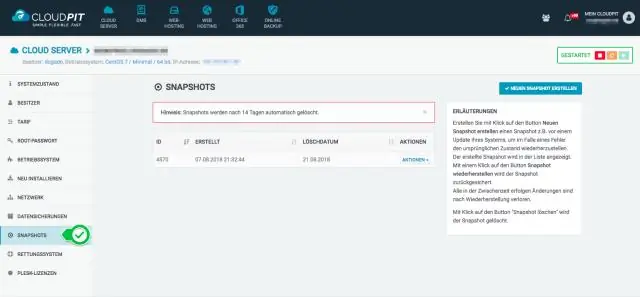

Nyissa meg a Pillanatképek oldalt a Google Cloud Console-ban. Keresse meg a visszaállítani kívánt pillanatkép nevét. Nyissa meg a VM-példányok oldalát. Kattintson annak a példánynak a nevére, amelyre vissza szeretné állítani a nem rendszerindító lemezt. A példány részleteit tartalmazó oldal tetején kattintson a Szerkesztés lehetőségre. A További lemezek területen kattintson az Új lemez hozzáadása elemre. Utoljára módosítva: 2025-01-22 17:01

A 10 legjobb SEO szoftver SEMrush. Moz Pro. SE Rangsor. Karmester. Serpstat. SpyFu. Ahrefs. Siteimprove. Utoljára módosítva: 2025-01-22 17:01

A programozás során a szinkron műveletek blokkolják az utasításokat a feladat befejezéséig, míg az aszinkron műveletek anélkül hajthatók végre, hogy blokkolnának más műveleteket. Az aszinkron műveletek általában egy esemény aktiválásával vagy egy megadott visszahívási funkció meghívásával fejeződnek be. Utoljára módosítva: 2025-06-01 05:06

Unli hívások és SMS-ek minden hálózatra (Smart, TNT, Sun, Globe, TM), 100 MB adat, 1 napig érvényes. A regisztrációhoz tárcsázza a *123# > Egyéb ajánlatok > ALLNET30 > Feliratkozás gombot, és várja meg a sikeres megerősítő üzenetet. Lásd még: Smart Giga Video Promos. Utoljára módosítva: 2025-06-01 05:06

Minél magasabb a fordulatszám, annál gyorsabban forog a ventilátor, és a legtöbb esetben annál hangosabb a ventilátor. A 120 mm-es házventilátorok általában a legnépszerűbb ventilátorméretek a modern PC-házakban, de sokféle méretet találhat, például 80 mm-es, 92 mm-es, 140 mm-es, 200 mm-es és még tovább. Utoljára módosítva: 2025-01-22 17:01

A siblings() a jQuery beépített metódusa, amely a kiválasztott elem összes siblings elemének megkeresésére szolgál. A testvérek azok, akiknek ugyanaz a szülőeleme a DOM-fában. Visszatérési érték: Visszaadja a kiválasztott elem összes testvérét. Utoljára módosítva: 2025-01-22 17:01

Certified Health Data Analyst (CHDA®) Ez a tekintélyes minősítés olyan tudást biztosít a gyakorló szakembereknek, amelyek segítségével megszerezhetik, kezelhetik, elemezhetik, értelmezhetik és pontos, következetes és időszerű információkká alakíthatják át az adatokat, miközben egyensúlyba hozhatják a „nagy kép” stratégiai jövőképet a napi tevékenységgel. - nap részletei. Utoljára módosítva: 2025-01-22 17:01

Definíciója: tranzakciós fájl. tranzakciós fájl. Tranzakciós rekordok gyűjteménye. Az adatintranzakciós fájlok a törzsfájlok frissítésére szolgálnak, amelyek a szervezet alanyaira (vevők, alkalmazottak, szállítók stb.) vonatkozó adatokat tartalmazzák. Utoljára módosítva: 2025-01-22 17:01

Kettős. A MIN_VALUE a 2&mínusz 1074 értéket jelenti. Ez egy szubnormális érték, és ez az összességében a lehető legkisebb érték, amelyet egy dupla képviselhet. Egy szubnormális értéknél a bináris pont előtt 0 van: 0. Utoljára módosítva: 2025-01-22 17:01

Nos, a hiba gyakran a számítógép rossz dátuma miatt fordul elő. Mivel a biztonsági tanúsítvány érvényes időtartamú, a számítógépen rosszul beállított dátum okozhatja ezt a hibát. Egy adott webhely böngészése közben a biztonsági tanúsítvány hibáiról szóló üzenetet kaphat. Utoljára módosítva: 2025-06-01 05:06

Az informális imperatívusz használatos: tanácsadás. utasításokat adni. parancsolni valamit. Utoljára módosítva: 2025-06-01 05:06

A belső parancsok olyan parancsok, amelyek már be vannak töltve a rendszerbe. Bármikor végrehajthatók és függetlenek. Másrészt a külső parancsok betöltődnek, amikor a felhasználó kéri őket. A belső parancsok végrehajtásához nincs szükség külön folyamatra. Utoljára módosítva: 2025-01-22 17:01

A kibertámadás hét fázisa Első lépés – Felderítés. A támadás megkezdése előtt a hackerek először azonosítják a sebezhető célpontot, és felderítik a legjobb módjait annak kihasználására. Második lépés – Fegyverezés. Harmadik lépés – Szállítás. Negyedik lépés – Kizsákmányolás. Ötödik lépés – Telepítés. Hatodik lépés – Parancs és vezérlés. Hetedik lépés – Cselekvés a cél érdekében. Utoljára módosítva: 2025-06-01 05:06

Speciális beállítások: A Google Chrome visszaállítása Amikor megjelenik a legördülő menü, válassza a Beállítások lehetőséget. A Chrome beállításai a konfigurációtól függően most egy új lapon vagy ablakban jelennek meg. Görgessen az oldal aljára, és nyomja meg a Speciális gombot. A Chrome speciális beállításai most megjelennek. Utoljára módosítva: 2025-01-22 17:01

A filmszerkesztő eléréséhez indítsa el a Google Fotók alkalmazást, és a jobb felső sarokban koppintson a hárompontos menüre. Az opciók listájában érintse meg a „Film” opciót, és megnyílik egy „Film létrehozása” című új ablak. Itt választhatja ki a szerkeszteni kívánt fényképeket és/vagy videókat, és hozzáadhatja őket a filmszerkesztőhöz. Utoljára módosítva: 2025-01-22 17:01

A Source Control Intézőben válassza ki az egyesíteni kívánt ágat, mappát vagy fájlt. Kattintson a Fájl menüre, mutasson a Forrásvezérlés, majd az Elágazás és egyesítés pontra, majd kattintson az Egyesítés parancsra. Utoljára módosítva: 2025-01-22 17:01

A számítási felhő használatával alacsonyabb változó költséget érhet el, mint amennyit egyedül meg tud szerezni. Mivel több százezer ügyfél felhasználása a felhőben aggregálódik, az olyan szolgáltatók, mint az Amazon Web Services, nagyobb méretgazdaságosságot érhetnek el, ami alacsonyabb fizetési költségeket jelent. Utoljára módosítva: 2025-06-01 05:06

Válasz: A konstruktor típuson kívül az Oracle gyűjtési módszereket is biztosít a VARRAYS-hez és a beágyazott táblákhoz. Az adatgyűjtési módszerek nem használhatók DML-ben, csak eljárási utasításokban. A DELETE eltávolítja a megadott elemeket egy beágyazott táblából vagy az összes a. VARRAY. Utoljára módosítva: 2025-01-22 17:01

Sophia párbeszéde egy döntési fán keresztül jön létre, de egyedi módon integrálódik ezekkel a kimenetekkel. A The Verge szerint Hanson gyakran eltúlozza és „nagyon félrevezeti” Sophia tudatossági képességét, például azzal, hogy 2017-ben egyetértett Jimmy Fallonnal abban, hogy Sophia „alapvetően életben van”. Utoljára módosítva: 2025-06-01 05:06

Gyenge entitás az, amely csak akkor létezhet, ha egy másiké. Például: egy SZOBA csak ÉPÜLETBEN létezhet. Másrészt a GUMIABRONCS erős entitásnak tekinthető, mivel anélkül is létezhet, hogy az autóhoz kötődne. Utoljára módosítva: 2025-06-01 05:06

4 Válaszok A Kijelölő eszközzel válassza ki az eltávolítani kívánt középső részt. Válassza a > Inverz lehetőséget, ha a középső szakaszon kívül mindent ki szeretne jelölni. Másolás és beillesztés. Jelölje ki a jobb oldali felét, és a Mozgatás eszközzel csúsztassa úgy, hogy a két fele egy vonalba kerüljön. A háttérréteg/eredeti kép elrejtése. Utoljára módosítva: 2025-01-22 17:01

Nyissa meg a Dropbox alkalmazást. Koppintson az átnevezni kívánt fájl vagy mappa jobb oldalán található legördülő nyílra. Válassza az Átnevezés lehetőséget a képernyő alján megjelenő menüből. Utoljára módosítva: 2025-01-22 17:01

Kezdje a teljes adattartomány kiválasztásával és másolásával. Kattintson egy új helyre a munkalapon, majd lépjen a Szerkesztés | Paste Special, és jelölje be a Transpone jelölőnégyzetet, ahogy az a B ábrán látható. Kattintson az OK gombra, és az Excel áthelyezi az oszlop- és sorcímkéket és adatokat, ahogy az a C ábrán látható. Utoljára módosítva: 2025-01-22 17:01

A CHAP egy fokozatosan változó azonosító és változó kihívás-érték használatával védelmet nyújt a peer újrajátszható támadásai ellen. A CHAP megköveteli, hogy mind a kliens, mind a kiszolgáló ismerje a titok nyílt szövegét, bár az soha nem kerül elküldésre a hálózaton keresztül. Utoljára módosítva: 2025-01-22 17:01

Adatbázis-biztonság (185. oldal). A SYSTEM az Oracle adatbázisok alapértelmezett általános adatbázis-adminisztrátori fiókja. A SYS és a SYSTEM automatikusan megkapja a DBA szerepkört, de a SYSTEM az egyetlen fiók, amelyet az Oracle által használt további táblák és nézetek létrehozására kell használni. Utoljára módosítva: 2025-06-01 05:06

A műszaki támogatás képviselői válaszolnak a bejövő telefonhívásokra, és elhárítják az ügyfelek számítógépes szoftverrel és hardverrel kapcsolatos műszaki problémáit. A telefonközpontok technikai támogatási képviselőket alkalmaznak teljes és részmunkaidős munkavégzésre rugalmas műszakban, amely magában foglalhatja az esti és a hétvégéket is. Utoljára módosítva: 2025-01-22 17:01

A 802.1x célja, hogy elfogadja vagy elutasítsa azokat a felhasználókat, akik teljes hozzáférést szeretnének a 802.1x-et használó hálózathoz. Ez egy biztonsági protokoll, amely működik 802.11 vezeték nélküli hálózatokkal, például 802.11b,g,n, valamint vezetékes eszközökkel. Minden NETGEARProSAFELayer 2 és Layer 3 kapcsoló támogatja ezt a hitelesítést. Utoljára módosítva: 2025-06-01 05:06